ESET Research ha descubierto un nuevo grupo APT alineado con China al que llamamos GopherWhisper, que apunta a instituciones gubernamentales de Mongolia.

23 de abril de 2026

•

,

6 min. leer

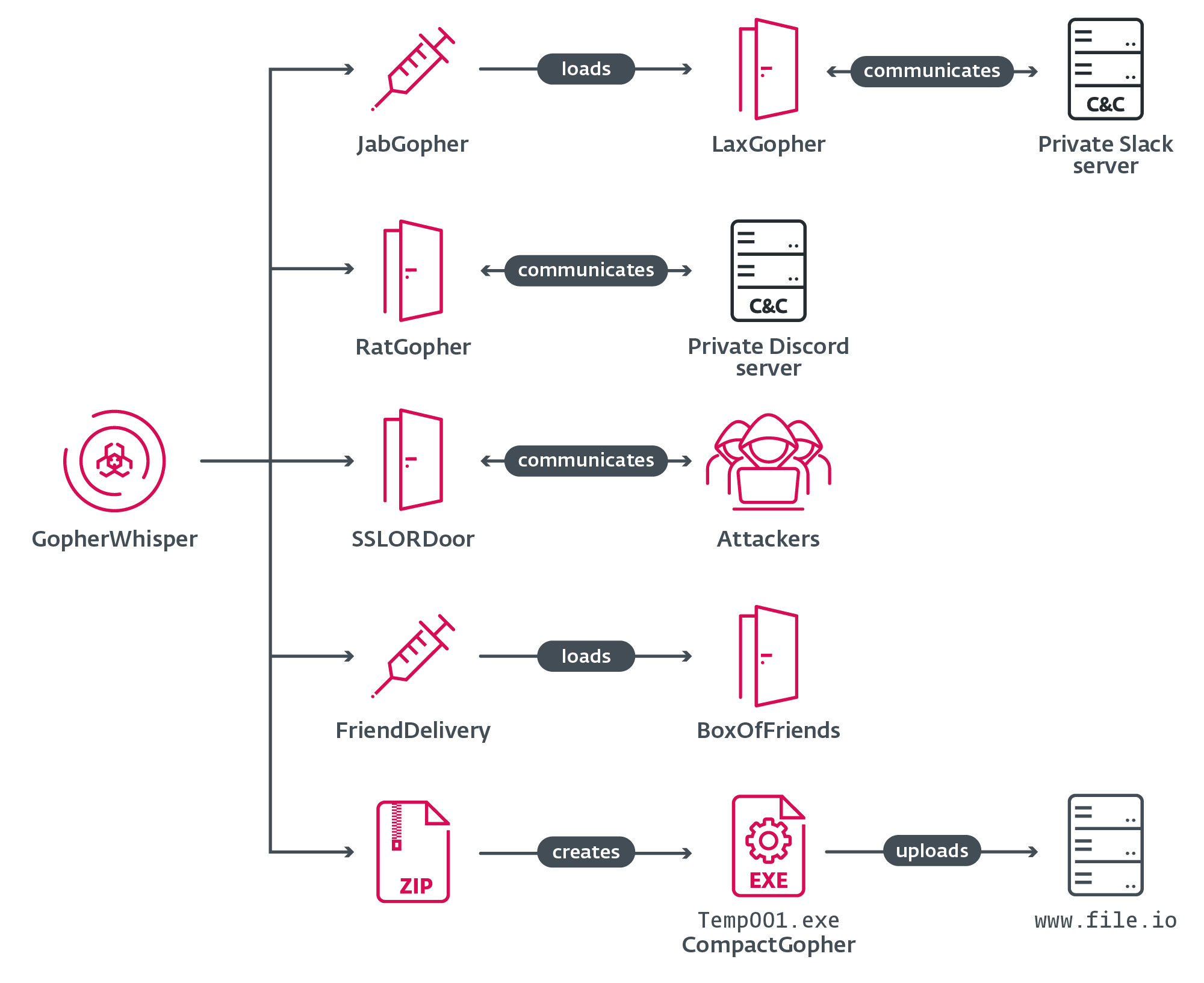

Los investigadores de ESET han descubierto un grupo APT alineado con China previamente indocumentado al que llamamos GopherWhisper. El grupo maneja una amplia gama de herramientas escritas principalmente en Go, utilizando inyectores y cargadores para implementar y ejecutar varias puertas traseras en su arsenal. En la campaña observada, los actores de amenazas apuntaron a una entidad gubernamental en Mongolia.

GopherWhisper abusa de servicios legítimos, en particular Discord, Slack, Microsoft 365 Outlook y file.io para la comunicación y la exfiltración de comando y control (C&C). Fundamentalmente, después de identificar múltiples tokens API de Slack y Discord, logramos extraer una gran cantidad de mensajes C&C de esos servicios, lo que nos brindó una gran visión de las actividades del grupo.

Esta publicación de blog resume los hallazgos de nuestra investigación sobre el conjunto de herramientas y el tráfico de C&C de GopherWhisper, que se pueden encontrar en nuestro libro blanco sobre el tema.

Puntos clave de la publicación del blog:

- ESET Research descubrió un nuevo grupo APT alineado con China al que llamamos GopherWhisper que apuntaba a una entidad gubernamental en Mongolia.

- El conjunto de herramientas del grupo incluye puertas traseras personalizadas basadas en Go LaxGopher, RatGopher y BoxOfFriends, el inyector JabGopher, la herramienta de exfiltración CompactGopher, el cargador FriendDelivery y la puerta trasera C++ SSLORDoor.

- GopherWhisper aprovecha Discord, Slack, Microsoft 365 Outlook y file.io para comunicaciones C&C y exfiltración.

- Analizamos el tráfico de C&C de los canales Slack y Discord del atacante, obteniendo información sobre las operaciones internas del grupo y las actividades posteriores al compromiso.

Puertas traseras en abundancia

Descubrimos el grupo en enero de 2025, cuando encontramos una puerta trasera no documentada anteriormente, a la que llamamos LaxGopher, en el sistema de una entidad gubernamental en Mongolia. Al profundizar más, logramos descubrir varias herramientas maliciosas más, principalmente varias puertas traseras, todas implementadas por el mismo grupo. La mayoría de estas herramientas, incluido LaxGopher, están escritas en Go.

Dado que el conjunto de malware que encontramos no tiene similitudes de código que lo vinculen con ningún actor de amenaza conocido, y no hubo superposición de tácticas, técnicas y procedimientos (TTP) con ningún otro grupo, decidimos atribuir las herramientas a un nuevo grupo. Elegimos llamarlo GopherWhisper debido a que la mayoría de las herramientas del grupo están escritas en el lenguaje de programación Go, que tiene una tuza como mascota, y según el nombre del archivo. susurro.dllun componente malicioso que se carga lateralmente.

El malware que descubrimos inicialmente consiste en lo siguiente:

- JabGopher: un inyector que ejecuta la puerta trasera LaxGopher disfrazada de susurro.dll. Crea una nueva instancia de svchost.exe e inyecta LaxGopher en el svchost.exe memoria de proceso.

- LaxGopher: una puerta trasera basada en Go que interactúa con un servidor privado de Slack para recuperar mensajes de C&C. Ejecuta comandos a través de cmd.exe y publica los resultados en el canal de Slack configurado en el código. LaxGopher también puede descargar más malware a la máquina comprometida.

- Gopher compacto: una herramienta de recopilación de archivos basada en Go implementada por los operadores para comprimir rápidamente archivos desde la línea de comando y exfiltrarlos automáticamente al archivo.io Servicio para compartir archivos. Es una de las cargas útiles implementadas por LaxGopher.

- RataGopher: una puerta trasera basada en Go que interactúa con un servidor privado de Discord para recuperar mensajes de C&C. Tras la ejecución exitosa de un comando, los resultados se publican en el canal de Discord configurado.

- SSLORPuerta: una puerta trasera construida en C++ que utiliza Biografía de OpenSSL para comunicación a través de sockets sin formato en el puerto 443. Puede enumerar unidades y ejecutar comandos basados en la entrada de C&C, principalmente relacionados con abrir, leer, escribir, eliminar y cargar archivos.

Según el conocimiento que obtuvimos durante nuestro análisis, pudimos encontrar dos herramientas GopherWhisper adicionales, que nuevamente se implementaron contra la misma entidad gubernamental de Mongolia:

- AmigoEntrega: un archivo DLL malicioso que actúa como cargador e inyector que ejecuta la puerta trasera BoxOfFriends.

- cajadeamigos: una puerta trasera basada en Go que utiliza la API REST de correo de Microsoft 365 Outlook de Microsoft Graph para crear y modificar borradores de mensajes de correo electrónico para sus comunicaciones de C&C.

En la Figura 1 se proporciona una descripción esquemática del arsenal de GopherWhisper.

Mensajes reveladores

Como se mencionó en la introducción, GopherWhisper se caracteriza por el uso extensivo de servicios legítimos como Slack, Discord y Outlook para la comunicación C&C. Durante nuestra investigación, logramos extraer miles de mensajes de Slack y Discord, así como varios borradores de mensajes de correo electrónico de Microsoft Outlook. Esto nos dio una gran visión del funcionamiento interno del grupo.

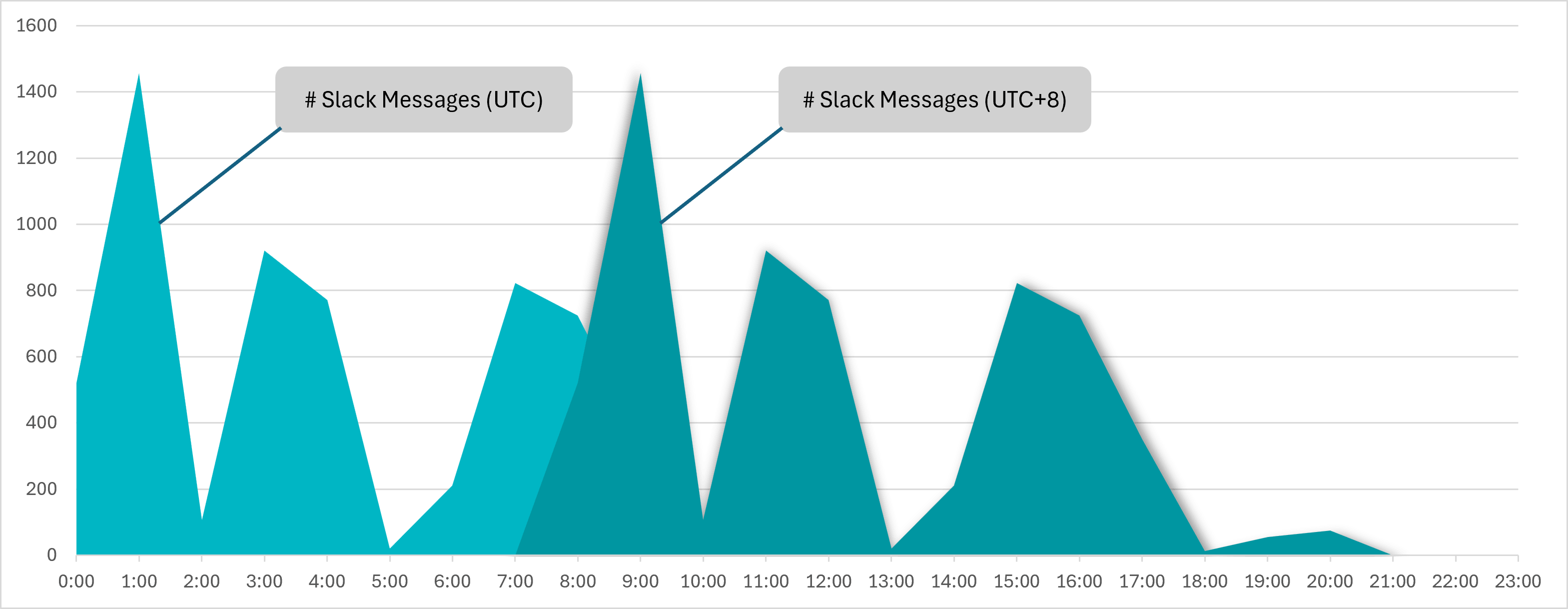

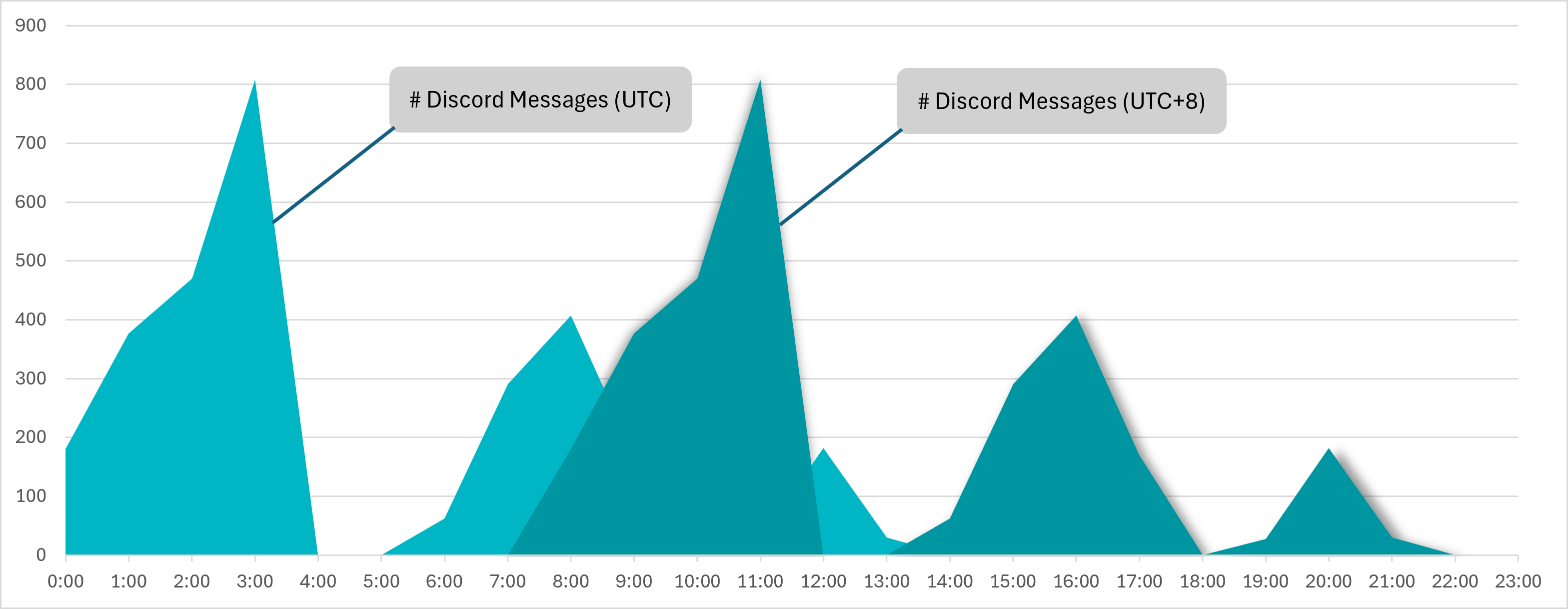

La inspección de la marca de tiempo de los mensajes de Slack y Discord nos mostró que la mayoría de ellos se enviaron durante el horario laboral, es decir, entre las 8 am y las 5 pm, en UTC+8 (ver Figura 2 y Figura 3), que se alinea con la hora estándar de China. Además, la configuración regional para el usuario configurado en los metadatos de Slack también se configuró en esta zona horaria. Por lo tanto, creemos que GopherWhisper es un grupo alineado con China.

Según nuestra investigación, los servidores Slack y Discord del grupo se usaron primero para probar la funcionalidad de las puertas traseras y luego, sin borrar los registros, también se usaron como servidores C&C para las puertas traseras LaxGopher y RatGopher en múltiples máquinas comprometidas.

Canal Slack de LaxGopher

Los mensajes que recopilamos revelaron que las comunicaciones de LaxGopher C&C se utilizaban principalmente para enviar comandos para la enumeración de discos y archivos.

Además, entre los mensajes de Slack se descubrieron varios enlaces interesantes a repositorios de GitHub con código malicioso, como se enumera en la Tabla 1. Según el código fuente de cada repositorio, asumimos que estos repositorios podrían haber sido utilizados como recurso de aprendizaje y referencia durante el desarrollo.

Tabla 1. Repositorios de GitHub encontrados en cargas de prueba de operadores

Canal de Discord de RatGopher

Además de la comunicación C&C, el canal Discord de RatGopher también contenía el código fuente de Go que puede haber sido una de las primeras versiones de la puerta trasera.

Además, pudimos obtener detalles sobre las máquinas operadoras, ya que a menudo las usaban para ejecutar procesos de enumeración con fines de prueba. Esto nos mostró, entre otras cosas, que un operador utilizó una máquina virtual basada en VMware y que la máquina había sido iniciada e instalada en un horario que se alinea muy bien con la zona horaria UTC+8.

Comunicación de Microsoft 365 Outlook

Además de la comunicación de Slack y Discord, también pudimos extraer mensajes de correo electrónico utilizados para la comunicación entre la puerta trasera de BoxOfFriends y su C&C a través de API de gráficos de Microsoft. Allí notamos que el mensaje de correo electrónico de bienvenida de Microsoft, de cuando se creó la cuenta, nunca había sido eliminado. Este mensaje confirmó que la cuenta barrantaya.1010@outlook[.]com fue creado el 11 de juliothde 2024, solo 11 días antes de la creación de la DLL FriendDelivery (el cargador utilizado para ejecutar BoxOfFriends) el 22 de julio.Dakota del Norte2024.

Conclusión

Nuestra investigación sobre GopherWhisper reveló un grupo APT que utiliza un variado conjunto de herramientas de cargadores, inyectores y puertas traseras personalizados. Al analizar las comunicaciones de C&C obtenidas de los canales Slack y Discord operados por el atacante, y de los borradores de mensajes de correo electrónico de Outlook, pudimos obtener información adicional sobre el funcionamiento interno del grupo y las actividades posteriores al compromiso.

Para un análisis detallado del conjunto de herramientas y el tráfico C&C obtenido, lea nuestro completo papel blanco.

Puede encontrar una lista completa de indicadores de compromiso (IoC) en el papel blanco y en nuestro repositorio de GitHub.