Así es como la inteligencia de código abierto le ayuda a rastrear su huella digital y descubrir sus puntos débiles, además de algunas herramientas esenciales para conectar los puntos.

20 de noviembre de 2025

•

,

5 min. leer

Cualquiera sea el motivo, pasamos grandes cantidades de tiempo en línea, aprovechando una incalculable extensión de información, comunicación y recursos. A veces, el desafío no es encontrar algunos datos, sino saber qué es relevante, real y digno de confianza. Cualquiera que trabaje con información debe ser capaz de eliminar el ruido y discernir la autenticidad de los datos, lo que requiere ser metódico y deliberado al elegir y utilizar nuestras fuentes, y tener las herramientas adecuadas para acelerar el proceso.

Y aquí es donde entra en juego OSINT. Abreviatura de “Inteligencia de código abierto”, OSINT se refiere a la recopilación y análisis de datos disponibles públicamente para producir conocimientos prácticos. Los periodistas pueden utilizarlo para investigaciones y verificación de hechos. Las empresas pueden confiar en él para rastrear su reputación o monitorear a sus competidores. Los investigadores pueden aprovecharlo para sus estudios. Básicamente, si estás tratando de darle sentido a los datos públicos, ya estás en territorio OSINT. No hace falta decir que OSINT también tiene casos de uso en ciberseguridad.

OSINT en ciberseguridad

Lo que comenzó como una práctica con fines militares y policiales se ha convertido en una importante disciplina en ciberseguridad, que permite a los profesionales de la seguridad evaluar riesgos, detectar activos expuestos y comprender amenazas potenciales. Los beneficios son obvios: OSINT brinda a las organizaciones una imagen más clara de su huella digital y les ayuda a detectar sus puntos débiles antes de que puedan ser explotados con fines malos.

Por ejemplo, los pentesters pueden usarlo durante el reconocimiento para localizar dominios o servicios expuestos. Los equipos de inteligencia de amenazas pueden confiar en él para seguir la actividad maliciosa en las redes sociales o foros clandestinos. Mientras tanto, los equipos rojo y azul pueden usar OSINT para probar qué tan visible es su infraestructura desde el exterior. También permite a los profesionales de la seguridad complementar su comprensión de los malos actores detectando sus tácticas y observando sus conversaciones.

Por supuesto, las mismas técnicas funcionan en ambos sentidos. Cada pieza de información sobre una organización que es de acceso público está igualmente disponible para los adversarios, quienes pueden aprovechar OSINT para ataques de phishing, entre otras cosas, ya que conocer los hábitos o compañeros de trabajo de un objetivo hace que el cebo sea más convincente.

Herramientas y técnicas

Los profesionales de OSINT pueden utilizar una gran cantidad de herramientas patentadas y de código abierto que automatizan la recopilación y el análisis de datos. Algunos de los más comunes son:

- Shodan y censys: estos son elementos básicos entre los motores de búsqueda para dispositivos conectados a Internet, como enrutadores y cámaras IP. Le ayudan a ver lo que está expuesto públicamente y lo que no debería estarlo, como puertos abiertos, API expuestas y certificados inseguros, lo que ayuda a identificar sistemas expuestos en la red de una organización.

- Maltego: una herramienta de mapeo visual para vincular personas, dominios e IP para revelar conexiones ocultas.

- La cosechadora, reconocimiento, Pie de araña: conjuntos de scripts que recopilan direcciones de correo electrónico, subdominios, hosts, nombres de usuario, etc., de múltiples fuentes (como WHOIS, motores de búsqueda, sitios de redes sociales y bases de datos públicas). Resultan útiles en la fase de reconocimiento de los ataques de prueba de penetración.

- Marco OSINT y OSINTCombinar: estas herramientas organizan cientos de recursos gratuitos por categoría (búsqueda web, plataformas de redes sociales, sitios gubernamentales, etc.), lo que facilita tanto a los recién llegados como a los analistas experimentados encontrar la herramienta adecuada para cada tarea.

- Google Dorks y GooFuzz: técnicas de búsqueda avanzadas (utilizando operadores como sitio: o tipo de archivo:) que ayudan a descubrir datos confidenciales indexados por los motores de búsqueda.

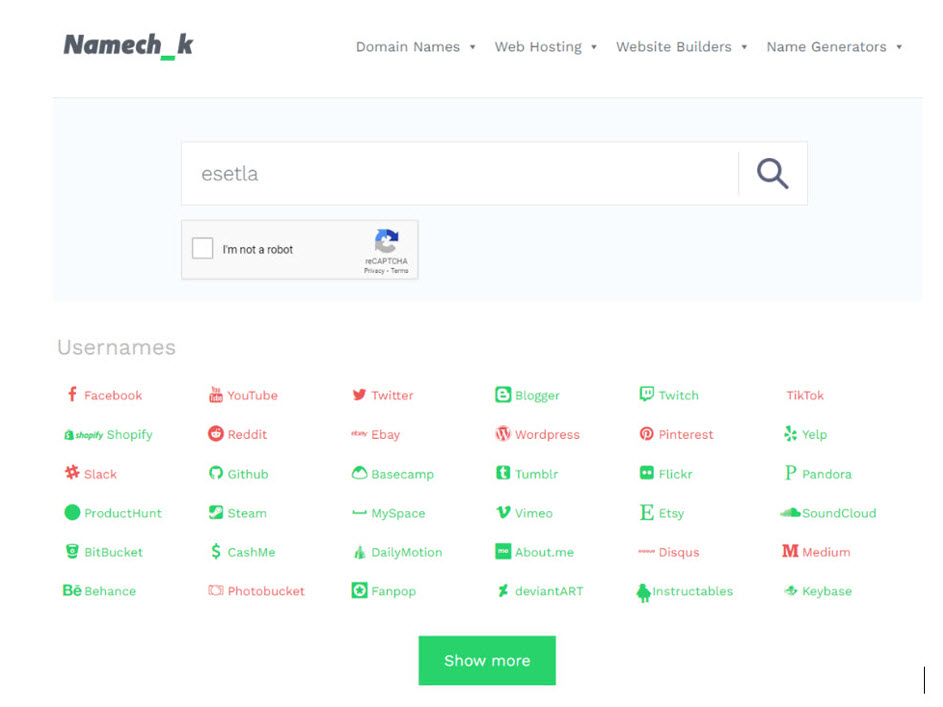

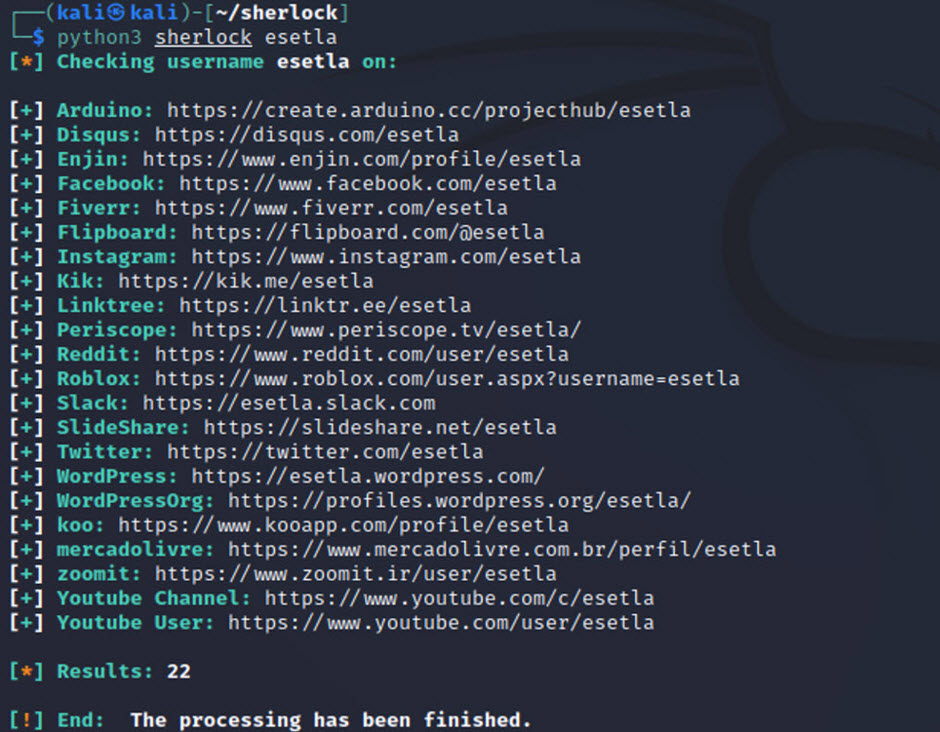

- Herramientas de redes sociales: plataformas como nombrechk y sherlock compruebe si existe un nombre de usuario en docenas de sitios y, por lo tanto, es útil para crear perfiles digitales. Herramientas más avanzadas como Skopenow, Telegago o AccountAnalysis analizan el comportamiento y las conexiones en plataformas como X, Facebook o Telegram.

- Análisis de metadatos: herramientas como ExifTool, FOCA y Metagoofil extraen la geolocalización, los nombres de los autores, las marcas de tiempo y otros datos contenidos en imágenes y documentos.

- Monitoreo de amenazas: los proyectos automatizados pueden combinar OSINT con alertas en tiempo real. Por ejemplo, Perro guardián del FBI advierte sobre dominios incautados legalmente y cambios de DNS en tiempo real. También existen varias herramientas que rastrean los foros criminales en busca de signos tempranos de campañas de ransomware.

Empezando con OSINT

Si empiezas desde cero, sigue el ciclo de inteligencia convencional:

- Defina sus objetivos; en otras palabras, tenga claro qué está investigando y qué preguntas busca responder.

- Identifique fuentes relevantes, como redes sociales, sitios web, bases de datos gubernamentales o registros públicos.

- Recopile y analice datos con la ayuda de herramientas OSINT seleccionadas.

- Documente lo que encuentre y evalúe qué tan confiable es cada pepita de información. Asegúrese de obtener y documentar rigurosamente sus hallazgos para reducir los errores y garantizar que su análisis sea creíble.

Herramientas de inicio recomendadas

Si recién estás comenzando, aquí tienes algunas herramientas gratuitas con documentación sólida:

- Explora el Marco OSINT para encontrar recursos categorizados.

- Experimente con TheHarvester, SpiderFoot y Recon-ng para comprender la recopilación automatizada de datos.

- Aprenda lo básico de Google Dorking y cómo trabajar con Shodan.

- Pruebe Maltego, que integra múltiples API en una interfaz, para visualizar relaciones y conjuntos de datos.

Estudio de caso simulado

Digamos que una empresa sospecha de una violación de datos. Un analista de OSINT podría seguir estos pasos:

- Verifican bases de datos de violaciones como ¿Me han engañado? para ver si los correos electrónicos de la empresa aparecen en filtraciones conocidas.

- También utilizan Google Dorks para buscar documentos expuestos públicamente (por ejemplo, «tipo de archivo: xls correo electrónico del CEO»)

- Buscan servidores desprotegidos usando Shodan o Censys.

- Utilizando Maltego o herramientas de inteligencia de redes sociales (SocMINT), mapean herramientas de perfiles sociales de empleados para identificar la exposición accidental de datos confidenciales.

- Al final, descubren que un servidor indexado por Google utilizaba credenciales débiles. El equipo actualiza las configuraciones y notifica a los usuarios, evitando una infracción potencialmente grave.

Pensamientos de despedida

Saber utilizar las herramientas OSINT es una cosa; saber investigar responsablemente es otra. Aprenda cuándo crear cuentas de títeres para investigaciones, cuándo utilizar el raspado para manejar grandes conjuntos de datos y cuándo es apropiado explorar la web oscura. Sólo recuerde nunca perder de vista las leyes de privacidad y la ética detrás de la búsqueda: son parte del oficio.

Estamos casi a punto de entrar en 2026 y la inteligencia de código abierto es más relevante que nunca. es parte de cómo operan la ciberseguridad, el periodismo y la investigación. La explosión de datos disponibles, junto con una automatización más inteligente y la inteligencia artificial, significa que casi cualquier persona puede extraer inteligencia significativa de fuentes abiertas. Bien hecho, OSINT convierte el ruido del mundo en línea en información útil.