Las apariencias pueden engañar, hasta el punto de que el ícono familiar podría enmascarar malware diseñado para robar sus datos y dinero.

06 de octubre de 2025

•

,

5 min. leer

Los archivos PDF se han convertido en un elemento básico de nuestra vida digital diaria, tanto en el trabajo como en casa. Funcionan a la perfección en todos los sistemas operativos y dispositivos, y no podrían ser más fáciles de crear y compartir. Todos los días, se intercambian innumerables archivos PDF (formato de documento portátil) a través de bandejas de entrada y plataformas de mensajería, y es probable que hoy hayas abierto uno sin pensarlo dos veces.

Sin embargo, todo esto también es en parte lo que hace que los archivos PDF sean el disfraz perfecto para todo tipo de amenazas. A primera vista, los archivos PDF parecen tan benignos como los archivos digitales. A simple vista, un PDF con malware o, de hecho, otro tipo de archivo que se difunde bajo la apariencia de un PDF no necesariamente se ve muy diferente de una factura, un currículum o un formulario gubernamental ordinario.

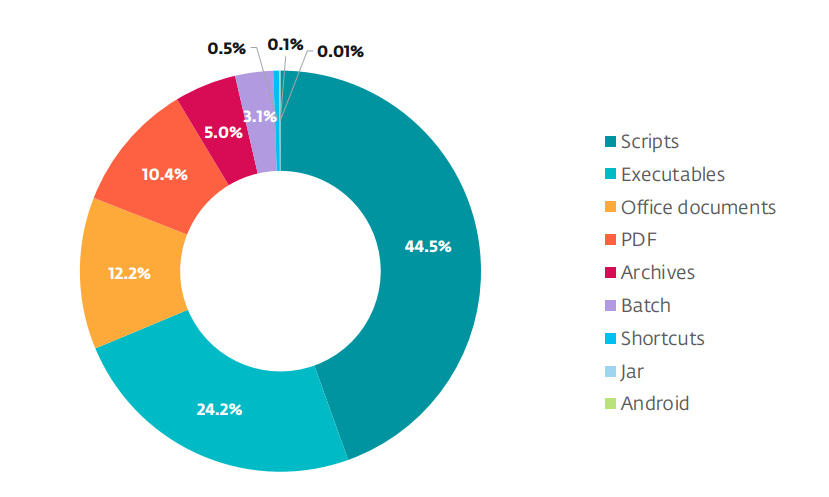

Los investigadores de seguridad están viendo que los archivos PDF aparecen una y otra vez como señuelos, especialmente en campañas masivas de ingeniería social, pero también en Operaciones del grupo APT e incluso en sofisticados ataques de día cero. La telemetría reciente de ESET confirma que los archivos PDF se encuentran entre los principales tipos de archivos de los que se abusa en campañas maliciosas.

Un lobo con piel de oveja

Los archivos PDF con trampas explosivas suelen llegar como archivos adjuntos de correo electrónico o enlaces en mensajes de phishing que engañan a las víctimas para que actúen. Como es común en las campañas de ingeniería social, los señuelos están cuidadosamente elaborados para despertar emociones, como urgencia (piense en “aviso final”), miedo (“cuenta suspendida”) o curiosidad (“resultados de pruebas disponibles”). El objetivo final es lograr que baje la guardia y, mediante todo tipo de exhortaciones, como «pague ahora» y «revise inmediatamente», presionarlo para que abra un archivo o haga clic en un enlace.

Las técnicas de ataque varían y a lo largo de los años han incluido:

- Guiones integrados que se ejecutan cuando se abre el archivo, lo que permite a los atacantes ejecutar diversas acciones y desplegar cargas útiles adicionales. JavaScript en archivos PDF puede realizar tareas legítimas, como crear formularios interactivos y automatizar procesos, pero es también abusado para descargar o ejecutar código.

- Enlaces ocultos o maliciosos: Los enlaces contenidos en el PDF pueden redirigirlo a páginas de recolección de credenciales o solicitarle que descargue un archivo ZIP o ejecutable malicioso.

- Explotación de vulnerabilidades en lectores de PDF: Los objetos con formato incorrecto o el contenido especialmente diseñado pueden aprovechar errores en versiones vulnerables de lectores de PDF comunes y provocar la ejecución de código, como fue el caso de una laguna de software que afectó a Adobe Reader y que fue documentada por los investigadores de ESET.

- Archivos que solo se presentan como PDF y en cambio son scripts, ejecutables o incluso archivos maliciosos de Microsoft Office, entre otros, pero sus verdaderas extensiones de archivo pueden estar ocultas. Si bien es posible que vea un archivo llamado “invoice.pdf”, al hacer clic en él se inicia un ejecutable.

Hablando de eso, a principios de este año escribimos sobre una campaña que distribuía el troyano bancario Grandoreiro y comenzaba con un correo electrónico instando a la víctima a abrir un documento, aparentemente en formato PDF. En realidad, es un archivo ZIP que contiene, entre otras cosas, un archivo VBScript que libera Grandoreiro en el dispositivo y, en última instancia, da a los delincuentes acceso a las credenciales bancarias de la víctima.

Cómo detectar un PDF sospechoso

Entonces, ¿cuáles son las señales de alerta que deberían ponerlo en alerta máxima?

- El archivo tiene un nombre visible engañoso o doble extensión. Este es el caso de nombres como Bill.pdf.exe o document.pdf.scr, especialmente cuando los atacantes lanzan sus redes con la intención de atrapar a la mayor cantidad de personas posible. Estos archivos en realidad no son PDF en absoluto: simplemente están disfrazados para que parezcan PDF.

- La dirección de correo electrónico o el nombre del remitente no coinciden con lo que dice el archivo. La dirección del remitente del correo electrónico es diferente de la organización de la que dice provenir el documento, o el dominio está mal escrito o es sospechoso.

- El PDF está comprimido dentro de un archivo ZIP o RAR. El PDF llega dentro de un ZIP o RAR, en un intento por eludir la detección por parte de los filtros de correo electrónico.

- Todo el mensaje es inesperado o suena «fuera de contexto». Pregúntese: ¿pedí este archivo? ¿Conozco al remitente? ¿Tiene sentido que me lo envíen?

Qué hacer si recibe un PDF sospechoso

Si un PDF genera señales de alerta, tome estas precauciones:

- Resista la tentación de descargar o abrir el archivo inmediatamente. El dicho “en caso de duda, échalo” funciona muy bien aquí.

- Verifique el remitente y el contexto. Antes de abrir el archivo adjunto potencialmente incompleto, comuníquese con el remitente a través de un canal de comunicación separado, como una llamada telefónica, para verificar que realmente lo haya enviado.

- Verifique la extensión y el tamaño del archivo. Active «mostrar extensiones de archivo» o algo similar en su sistema operativo y confirme que el archivo sea un .pdf real (no un .exe, por ejemplo) y que el tamaño del archivo parezca plausible.

- escanear el archivo con su software de seguridad (o, alternativamente, cárguelo en VirusTotal para obtener un primer vistazo rápido).

- Abrir con cuidado. Si es absolutamente necesario abrirlo y ha tomado otras precauciones, utilice un visor de PDF actualizado con espacio aislado o una función de vista protegida habilitada (como Adobe Vista protegida).

Qué hacer si sospecha que ha abierto un PDF incompleto

- Desconectarse de internet para reducir la posibilidad de filtración de datos o descargas adicionales de carga útil.

- Ejecute un análisis completo de la computadora con una solución de seguridad actualizada. Si no tiene ninguno, realice una verificación única según esté disponible por cortesía de El escáner gratuito de ESET.

- Verifique los procesos en ejecución y las conexiones de red por anomalías. Si no tiene experiencia, consiga que un profesional investigue.

- Cambiar contraseñas especialmente para sus cuentas financieras y otras cuentas valiosas, particularmente cuando sospeche que sus credenciales pueden haber sido robadas, pero hágalo desde un dispositivo distinto de aquel en el que descargó el PDF.

- Informe el incidente a su equipo de TI/seguridad (en caso de que haya abierto el archivo en su máquina de trabajo).

Pensamientos de despedida

Estas reglas comprobadas contribuirán en gran medida a mantenerle a salvo de archivos PDF poco fiables:

- Si no esperaba el archivo, no lo abra, al menos no sin comprobar primero que el archivo es legítimo.

- Infórmese sobre cómo reconocer las estafas de phishing.

- Como muchos ataques se basan en vulnerabilidades de software conocidas, mantenga actualizado su sistema operativo y todo el resto del software, incluidos los lectores de PDF.

- Permitir Vista protegida o modo sandbox en el lector de PDF de su elección y considere ajustar o deshabilitar la configuración de JavaScript en ello.

- Utilice software de seguridad multicapa confiable en todos sus dispositivos.

Es seguro decir que los ciberdelincuentes seguirán explotando la confianza que depositamos en los archivos PDF. El uso de archivos PDF con fines maliciosos también es un recordatorio de que las amenazas a la seguridad normalmente no llegan envueltas en archivos de apariencia sospechosa. La regla probada y verdadera también se aplica aquí: trate cada enlace y archivo adjunto inesperado con precaución y confíe en herramientas confiables para proteger sus datos y dispositivos.