Cuando los datos corporativos se exponen en un sitio de filtración dedicado, las consecuencias persisten mucho después de que el ataque desaparece del ciclo de noticias.

12 de febrero de 2026

•

,

6 min. leer

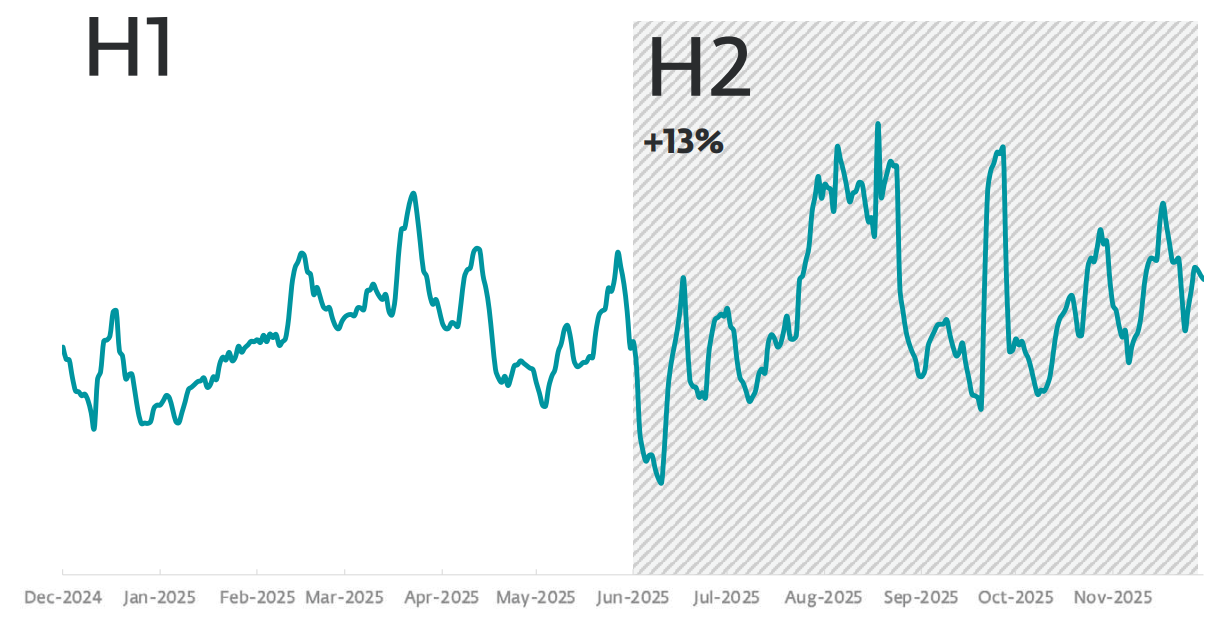

En el ámbito del ciberdelito, podría decirse que el cambio es la única constante. Si bien la ciberextorsión como categoría más amplia de delito ha demostrado su poder de permanencia, el ransomware (su “sabor” posiblemente más dañino) no vive ni muere sólo con el cifrado. El manual de estrategias de ‘antaño’ implicaba en gran medida bloquear archivos o sistemas y exigir el pago por una clave de descifrado, pero en los últimos años las campañas cambiaron a combinar el cifrado con la exfiltración de datos y amenazas de publicar la información robada.

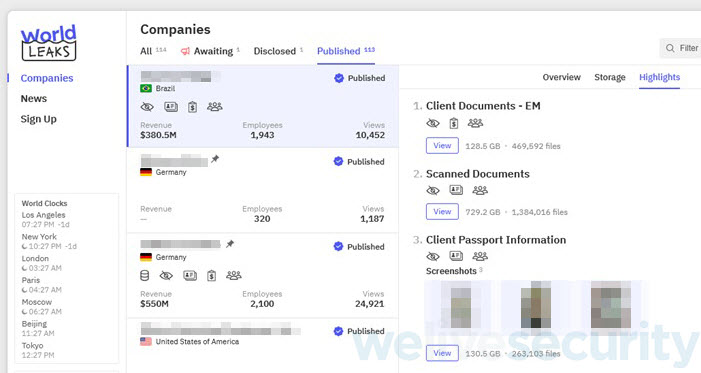

Aquí es donde entran los sitios de filtración dedicados, o sitios de filtración de datos (DLS). Aparecieron por primera vez a finales de 2019 y desde entonces se han convertido en la columna vertebral de la estrategia de doble extorsión. Los actores de amenazas roban datos corporativos (antes de cifrarlos) y luego convierten el botín en un arma públicamente, convirtiendo efectivamente un incidente de seguridad en una crisis pública en toda regla.

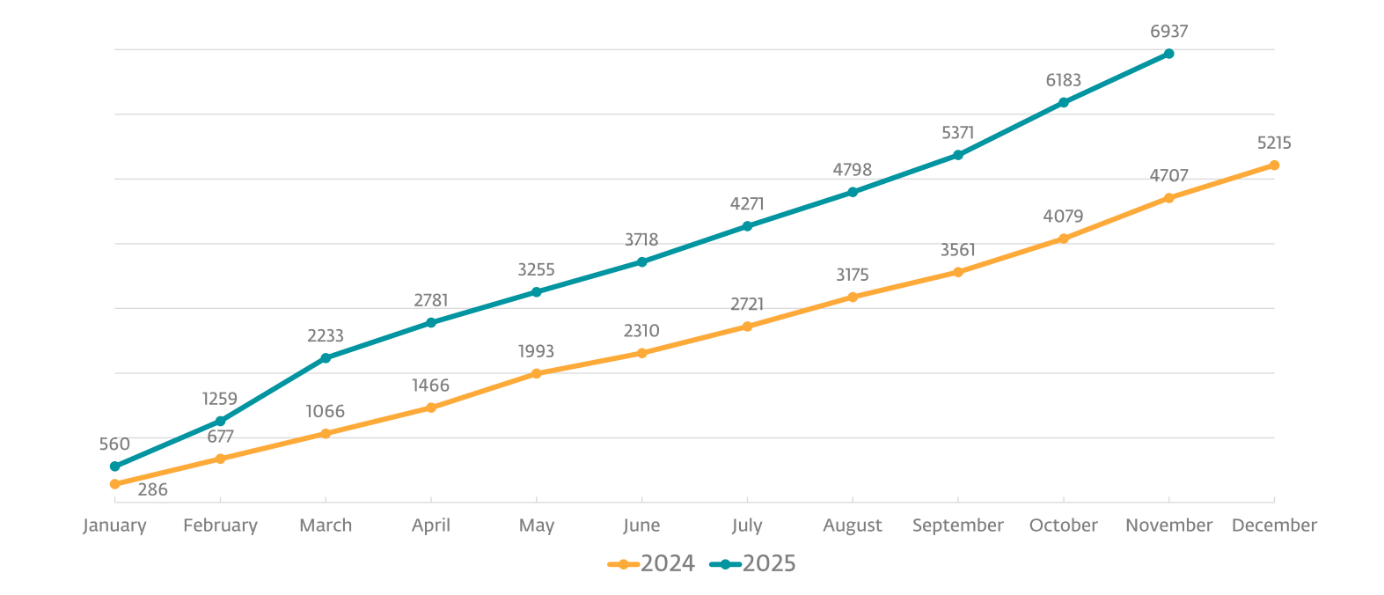

Por supuesto, los expertos en seguridad y las fuerzas del orden han estado siguiendo este cambio durante años. El FBI y la CISA ahora describen habitualmente el ransomware como un problema de “robo de datos y extorsión”. Proyectos de seguimiento público como Ransomware.live apuntan en la misma dirección, incluso si el recuento preciso de víctimas debe tratarse con cautela. Los sitios de filtración reflejan sólo lo que los delincuentes eligen «publicitar», no el universo completo de los incidentes.

Examinemos el papel de los DLS en el ecosistema de ransomware y las implicaciones para las organizaciones víctimas.

¿Cómo utilizan los grupos de ransomware los sitios de fuga de datos?

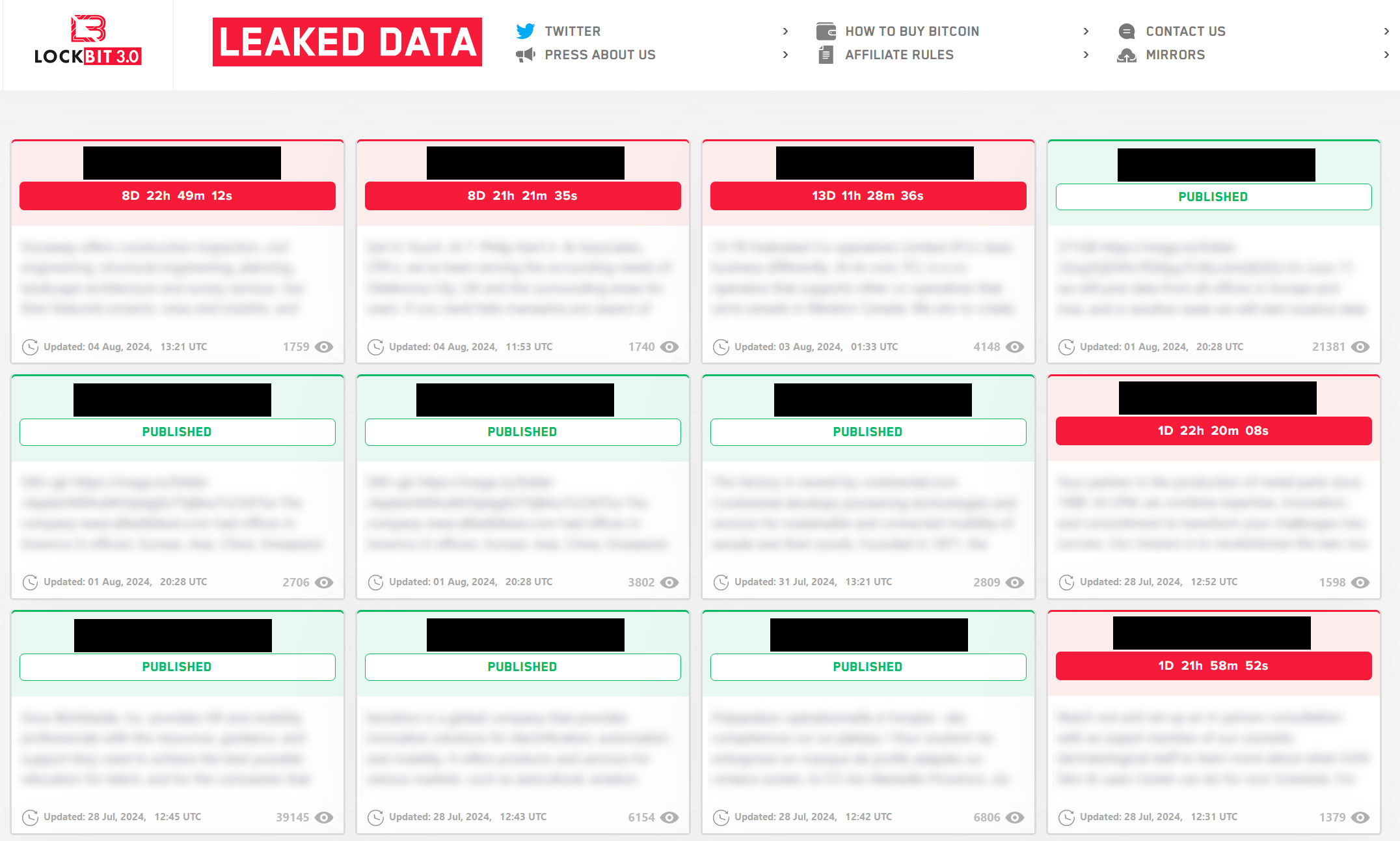

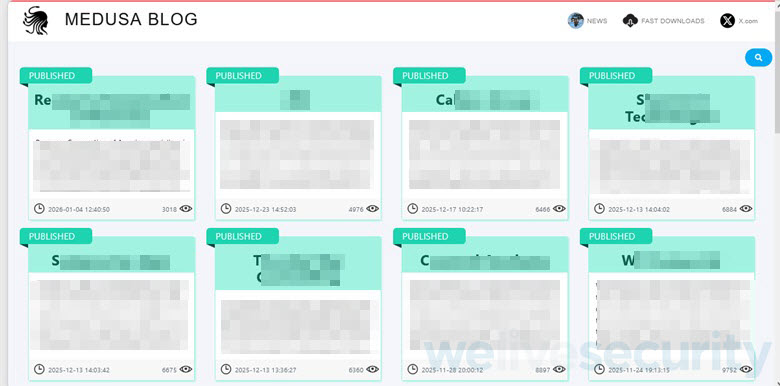

Alojados en la web oscura y accesibles a través de la red Tor, los sitios a menudo publican una muestra de datos robados y amenazan a las víctimas con la divulgación pública completa a menos que se realice el pago. A veces, el material se publica después de que la víctima se negó a ceder, apretándoles aún más la tuerca. La información sobre las víctimas, la magnitud del material robado e incluso los plazos que deben parecer inexorables son parte de la estrategia.

Lo que hace que la estrategia sea devastadora es la velocidad y la amplificación. Una vez que el incidente sale a la luz, los múltiples riesgos se fusionan en un solo momento muy visible y la organización víctima opera bajo una nube de sospecha e incertidumbre, a menudo incluso antes de que su personal de TI y de seguridad tenga una imagen completa de lo que fue robado o hasta qué punto se extendió la intrusión. Y ese es, por supuesto, el punto: los sitios de fuga de datos son una herramienta de coerción.

Esta es también la razón por la que están cuidadosamente seleccionados. Los atacantes suelen publicar suficiente material para demostrar que no están mintiendo: un puñado de contratos o una serie de correos electrónicos. Habrá más a menos que la víctima ceda.

De hecho, el daño rara vez termina con la víctima inicial. Los datos, una vez vertidos o revendidos, se convierten en combustible para delitos posteriores, y los equipos de seguridad los ven reaparecer en kits de phishing, campañas de compromiso de correo electrónico empresarial (BEC) y esquemas de fraude de identidad. En los incidentes en la cadena de suministro, una infracción puede extenderse y exponer a los clientes y socios de la víctima. Este efecto en cascada es en parte el motivo por el que las autoridades tratan el ransomware como un riesgo sistémico, en lugar de una serie de percances aislados.

Presión por diseño

Cada elemento de un sitio de fuga está diseñado para maximizar la presión psicológica.

- Prueba de acceso no autorizado. Las pandillas publican documentos de muestra, como contratos y correos electrónicos internos, para demostrar que la intrusión fue real y la amenaza es creíble.

- Urgencia: Los cronómetros y las cuentas atrás infunden la sensación de que el tiempo se acaba, ya que es más probable que las decisiones tomadas bajo presión de tiempo favorezcan a la parte que controla el reloj.

- Exposición pública: Incluso si los datos robados nunca se hacen públicos, la mera asociación con una infracción provoca un daño a la reputación que puede tardar años en repararse.

- Riesgo regulatorio: Bajo marcos como GDPR, HIPAA y un creciente mosaico de leyes de privacidad a nivel estatal en los EE. UU., una violación confirmada que involucre datos personales puede desencadenar divulgaciones obligatorias, investigaciones y multas.

Más allá de la extorsión

Algunos operadores de ransomware como servicio (RaaS) han ampliado lo que hacen los sitios de filtraciones. LockBit, antes de que las fuerzas del orden confiscaran su infraestructura a principios de 2024, ejecutó un programa de recompensas por errores en su sitio de filtración, ofreciendo pagos a cualquiera que encontrara vulnerabilidades en su código.

Otros publican ‘trabajos’ para miembros de la empresa, ofreciendo pagos a los empleados que estén dispuestos a proporcionar credenciales de inicio de sesión o debilitar los controles de seguridad. Otros sitios también funcionan como plataformas de incorporación para la próxima ola de atacantes, ya que los atacantes anuncian «programas de afiliados», explicando la división de ingresos y cómo solicitarlos.

Alejar

Los sitios de fuga de datos funcionan porque atacan los puntos débiles de las empresas que van más allá de la tecnología. Una posible filtración de datos desencadena múltiples riesgos a la vez: daño a la reputación, pérdida de confianza entre clientes y socios, golpes financieros, sanciones regulatorias y litigios.

Como las bandas de ransomware también venden la información robada, alimentan los mercados de datos robados y permiten ataques posteriores. Incluso se ha descubierto que algunos grupos se saltan el cifrado por completo y en su lugar «sólo» toman datos y amenazan con publicarlos.

Mientras tanto, las víctimas tienen que tomar decisiones sin tiempo suficiente para pensar en las consecuencias. Las personas cuya información personal queda atrapada en el incidente enfrentan una larga cola de limpieza, posibles apropiaciones de cuentas y fraude de identidad.

En ese contexto, pagar podría parecer la salida (relativamente) fácil o la opción menos mala. No es ninguna de las dos cosas. El pago no garantiza la recuperación de archivos o sistemas, ni garantiza que los datos permanezcan privados. Muchas organizaciones que pagaron se vieron nuevamente afectadas a los pocos meses. Y cada pago ayuda a financiar el próximo ataque.

Para las organizaciones, la amenaza de ransomware exige medidas defensivas integrales, que incluyen:

- Implementación de soluciones de seguridad avanzadas con capacidades EDR/XDR/MDR. Entre otras cosas, monitorean comportamientos anómalos, como la ejecución de procesos no autorizados y movimientos laterales sospechosos, para detener la amenaza en seco. De hecho, los productos son una espina clavada para los delincuentes, que cada vez más utilizan asesinos de EDR en un intento de cancelar o bloquear productos de seguridad, generalmente abusando de conductores vulnerables.

- Restringir el movimiento lateral mediante controles de acceso estrictos y bien definidos. Los principios de Confianza Cero mejoran la postura de seguridad de una empresa al eliminar los supuestos de confianza predeterminados para cualquier entidad. Los actores de amenazas a menudo explotan las credenciales de inicio de sesión comprometidas y el acceso al protocolo de escritorio remoto para navegar manualmente por las redes.

- Mantenga todo su software actualizado. Las vulnerabilidades conocidas son uno de los principales vectores de entrada para los actores del ransomware.

- Mantener copias de seguridad almacenadas en entornos aislados y aislados a los que el ransomware no puede acceder ni modificar. El objetivo principal del ransomware es localizar y cifrar datos confidenciales. Peor aún, incluso cuando las víctimas pagan un rescate, los procesos de descifrado defectuosos pueden provocar una pérdida permanente de datos, sin mencionar otras posibles ramificaciones del pago del rescate. Las copias de seguridad resistentes y las capacidades de remediación de ransomware contribuyen en gran medida a mitigar el daño de la amenaza.

- La vigilancia humana, refinada aún más mediante una formación bien diseñada en materia de concienciación sobre la seguridad, también representa una barrera defensiva muy eficaz. Un empleado que puede detectar un correo electrónico malicioso desde el principio elimina uno de los puntos de entrada favoritos de los actores del ransomware, y eso por sí solo puede reducir notablemente el riesgo de que un ataque afecte a toda su organización.

La evolución del ransomware continúa sin cesar a medida que el modelo de ransomware como servicio (RaaS) continúa atrayendo una amplia base de usuarios delincuentes y otorga longevidad y adaptabilidad a numerosas amenazas. Mientras los delincuentes puedan convertir de manera confiable los datos robados en un espectáculo público, seguirán haciéndolo y el ransomware seguirá siendo una máquina de hacer dinero.