Cuando cada minuto cuenta, la preparación y la precisión pueden marcar la diferencia entre la disrupción y el desastre.

03 de noviembre de 2025

•

,

5 min. leer

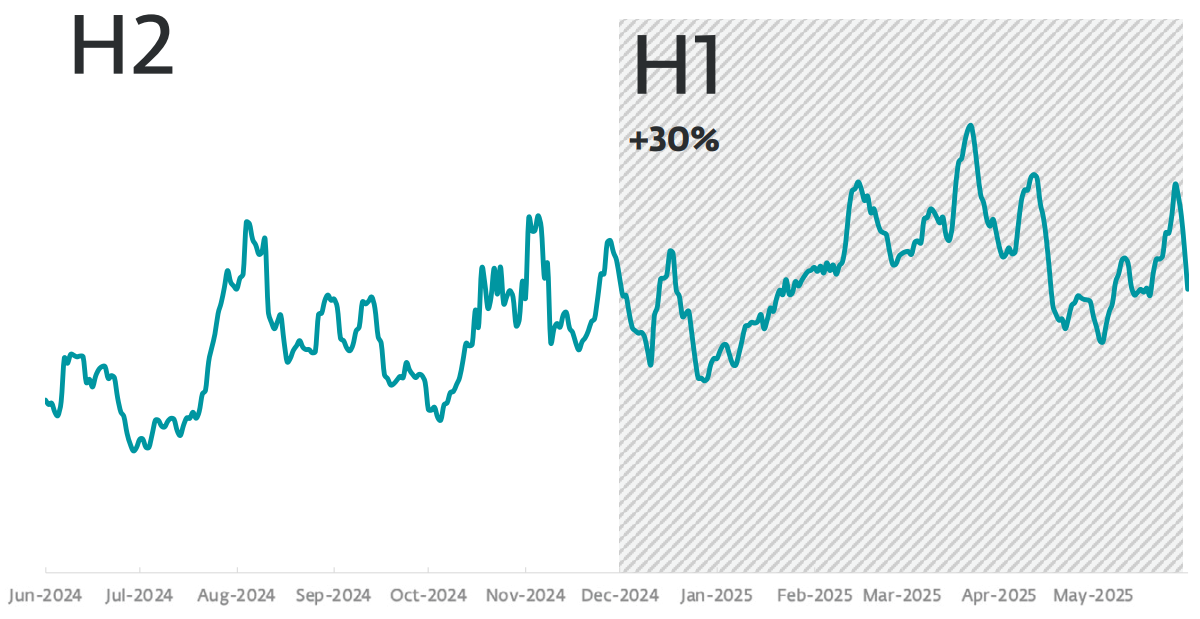

Los defensores de la red están sintiendo la presión. El número de filtraciones de datos Verizon investigados el año pasado, como porcentaje del total de incidentes, aumentó 20 puntos porcentuales respecto al año anterior. Esto no tiene por qué ser tan catastrófico como parece, siempre y cuando los equipos sean capaces de responder rápida y decisivamente a las intrusiones. Pero esos primeros minutos y horas son críticos.

La preparación es la clave para una respuesta eficaz a incidentes (IR). Aunque cada organización (e incidente) es diferente, no querrás inventar cosas sobre la marcha una vez que las alarmas hayan comenzado a sonar. Si todos los miembros del equipo de respuesta a incidentes saben exactamente qué hacer, habrá más posibilidades de lograr una resolución rápida, satisfactoria y de bajo costo.

La necesidad de velocidad

Una vez que los actores de amenazas ingresan a su red, el tiempo corre. Ya sea que busquen datos confidenciales para robar y pedir rescate, o quieran implementar ransomware u otras cargas maliciosas, la clave es detenerlos antes de que puedan alcanzar sus joyas de la corona. Esto se está volviendo más desafiante.

El últimas investigaciones afirma que los adversarios progresaron desde el acceso inicial al movimiento lateral (también conocido como “tiempo de ruptura”) un 22% más rápido en 2024 que el año anterior. El tiempo medio de fuga fue de 48 minutos, aunque el ataque más rápido registrado fue casi la mitad: sólo 27 minutos. ¿Podrías responder a una brecha de seguridad en menos de media hora?

Mientras tanto, el tiempo promedio que les toma a las organizaciones globales detectar y contener una infracción es de 241 días, según IBM. Existe un importante incentivo financiero para lograr que la RI sea correcta. Las infracciones con un ciclo de vida inferior a 200 días hicieron que los costos cayeran alrededor de un 5% este año a 3,9 millones de dólares, mientras que las de más de 200 días costaron más de 5 millones de dólares, afirma el informe.

5 pasos a seguir después de una infracción

Ninguna organización es 100% a prueba de infracciones. Si sufres una incidencia y sospechas de un acceso no autorizado, trabaja con rapidez, pero también de forma metódica. Estos cinco pasos pueden ayudarle a guiar sus primeras 24 a 48 horas. Tenga en cuenta también que algunos de estos pasos deben realizarse simultáneamente. La atención debe centrarse en la velocidad pero también en la minuciosidad, sin comprometer la precisión o la evidencia.

1. Reúna información y comprenda el alcance.

El primer paso es comprender exactamente lo que acaba de suceder y ponerse a trabajar en una respuesta. Eso significa activar su plan IR prediseñado y notificar al equipo. Este grupo debe incluir partes interesadas de toda la empresa, incluidos recursos humanos, relaciones públicas y comunicaciones, liderazgo legal y ejecutivo. Todos ellos tienen un papel importante que desempeñar después del incidente.

A continuación, calcula el radio de explosión del ataque:

- ¿Cómo entró su adversario en la red corporativa?

- ¿Qué sistemas se han visto comprometidos?

- ¿Qué acciones maliciosas han realizado ya los atacantes?

Deberá documentar cada paso y recopilar pruebas no sólo para evaluar el impacto del ataque, sino también para una investigación forense y posiblemente con fines legales. Mantener la cadena de custodia garantiza la credibilidad si es necesario involucrar a las autoridades o los tribunales.

2. Notificar a terceros relevantes

Una vez que se haya establecido lo sucedido, es necesario informar a las autoridades pertinentes.

- Reguladores: si se ha robado información de identificación personal (PII), comuníquese con las autoridades pertinentes según las leyes de protección de datos o específicas del sector. En los EE. UU., esto puede incluir notificaciones según las reglas de divulgación de seguridad cibernética de la SEC o las leyes sobre violaciones a nivel estatal.

- Aseguradoras: la mayoría de las pólizas de seguro estipularán que se informe a su proveedor de seguros tan pronto como se produzca un incumplimiento.

- Clientes, socios y empleados: la transparencia genera confianza y ayuda a prevenir la desinformación. Es mejor que no se enteren de lo sucedido por las redes sociales o los noticieros de la televisión.

- Aplicación de la ley: informar incidentes, especialmente ransomware, puede ayudar a identificar campañas más grandes y, en ocasiones, generar herramientas de descifrado o soporte de inteligencia.

- Expertos externos: Es posible que también sea necesario contactar a especialistas legales y de TI externos, especialmente si no tiene este tipo de recurso disponible internamente.

3. Aislar y contener

Si bien la comunicación con terceros relevantes está en curso, deberá trabajar rápido para evitar la propagación del ataque. Aísle los sistemas afectados de Internet, pero no apague los dispositivos en caso de que destruya pruebas. En otras palabras, el objetivo es limitar el alcance del atacante sin destruir pruebas valiosas.

Todas las copias de seguridad deben estar fuera de línea y desconectadas para que los atacantes no puedan secuestrarlas y el ransomware no pueda corromperlas. Se debe desactivar todo acceso remoto, restablecer las credenciales de VPN y utilizar herramientas de seguridad para bloquear cualquier tráfico malicioso entrante y conexiones de comando y control.

4. Eliminar y recuperar

Una vez que la contención esté implementada, pase a la erradicación y la recuperación. Realice análisis forenses para comprender las tácticas, técnicas y procedimientos (TTP) de su atacante, desde la entrada inicial hasta el movimiento lateral y (si corresponde) el cifrado o la exfiltración de datos. Elimine cualquier malware persistente, puertas traseras, cuentas fraudulentas y otros signos de compromiso.

Ahora es el momento de recuperarse y restaurar. Las acciones clave incluyen:

- eliminar malware y cuentas no autorizadas.

- verificar la integridad de los sistemas y datos críticos

- restaurar copias de seguridad limpias (después de confirmar que no están comprometidas).

- monitorear de cerca signos de nuevo compromiso o mecanismos de persistencia.

Utilice la fase de recuperación para fortalecer los sistemas, no solo reconstruirlos. Esto puede incluir reforzar los controles de privilegios, implementar una autenticación más sólida y hacer cumplir la segmentación de la red. Consiga la ayuda de socios para acelerar la restauración o considere herramientas como la de ESET Remediación de ransomware para acelerar el proceso.

5. Revisar y mejorar

Una vez que el peligro inmediato haya pasado, su trabajo estará lejos de terminar. Resuelva sus obligaciones con los reguladores, los clientes y otras partes interesadas (por ejemplo, socios y proveedores). Serán necesarias comunicaciones actualizadas una vez que comprenda el alcance de la infracción, lo que podría incluir una presentación regulatoria. Sus asesores legales y de relaciones públicas deberían tomar la iniciativa en este aspecto.

Una revisión posterior al incidente ayuda a transformar un evento doloroso en un catalizador de resiliencia. Una vez que se haya calmado el polvo, también es una buena idea averiguar qué sucedió y qué lecciones se pueden aprender para evitar que ocurra un incidente similar en el futuro. Examine qué salió mal, qué funcionó y dónde se retrasaron la detección o la comunicación. Actualice su plan de IR, sus guías y sus procedimientos de escalamiento en consecuencia. Sería útil cualquier ajuste al plan de IR o recomendaciones para nuevos controles de seguridad y consejos de capacitación para los empleados.

Una cultura post-incidente sólida trata cada infracción como un ejercicio de entrenamiento para la siguiente, mejorando las defensas y la toma de decisiones bajo estrés.

Más allá de TI

No siempre es posible prevenir una infracción, pero sí es posible minimizar el daño. Si su organización no tiene los recursos para monitorear amenazas las 24 horas del día, los 7 días de la semana, considere un servicio administrado de detección y respuesta (MDR) de un tercero confiable. Pase lo que pase, pruebe su plan de IR y luego pruébelo nuevamente. Porque la respuesta exitosa a incidentes no es sólo una cuestión de TI. Requiere que una serie de partes interesadas de toda la organización y externamente trabajen juntas en armonía. El tipo de memoria muscular que todos necesitamos normalmente requiere mucha práctica para desarrollarse.