Las personas influyentes en las redes sociales pueden brindar alcance y confianza para estafas y distribución de malware. Una protección sólida de la cuenta es clave para detener a los estafadores.

25 de noviembre de 2025

•

,

4 min. leer

No es un momento fácil para ser un influencer. Las marcas están gastando menos, los ingresos por publicidad están disminuyendo y la competencia es feroz, incluso por parte de personas influyentes e imitadores generados por IA. De acuerdo a un estudioalrededor de la mitad de la industria gana sólo 15.000 dólares o menos al año, mientras que sólo uno de cada 10 gana más de 100.000 dólares. Como si eso no fuera suficiente, existe otro desafío: los influencers son un objetivo cada vez más popular para los ciberdelincuentes. A reciente campaña de phishing Abusar de marcas como Tesla y Red Bull resalta los riesgos potenciales.

El compromiso de la cuenta podría tener un impacto devastador, no sólo en la víctima sino también en sus seguidores y clientes potenciales de la marca. Si es un creador de contenido de redes sociales, puede que sea el momento de revisar esas mejores prácticas de seguridad de cuentas.

¿Por qué los influencers son importantes para los hackers?

Los actores de amenazas suelen buscar varias cosas en una posible víctima en línea. Si están buscando cuentas de redes sociales de influencers para secuestrarlas, querrán cuentas con tantos seguidores como sea posible. Esto significa que sus estafas o malware se distribuirán por todas partes. Idealmente, también quieren dirigirse a personas influyentes que hayan creado una confianza a largo plazo con su audiencia, a lo largo de meses o años brindando consejos en línea. La confianza también se puede ganar mediante insignias de estado verificadas. De cualquier manera, significa que es más probable que los seguidores hagan clic en los enlaces de estas cuentas sin pensar.

No hace falta decir que los piratas informáticos también necesitan que esas cuentas sean fáciles de comprometer. Cualquier cosa protegida con una única contraseña débil es un regalo para un ciberdelincuente oportunista.

¿Cómo son pirateados?

Cuando se trata de atacar a personas influyentes, los ataques comienzan con la propia cuenta de la red social, ya sea X (anteriormente Twitter), YouTube, TikTok, Instagram u otra plataforma. En raras ocasionesel objetivo final es la desinformación patrocinada por el Estado. Pero la mayoría de las veces estamos hablando de delitos cibernéticos con motivación financiera. Hay varias formas de acceder a las cuentas, en particular:

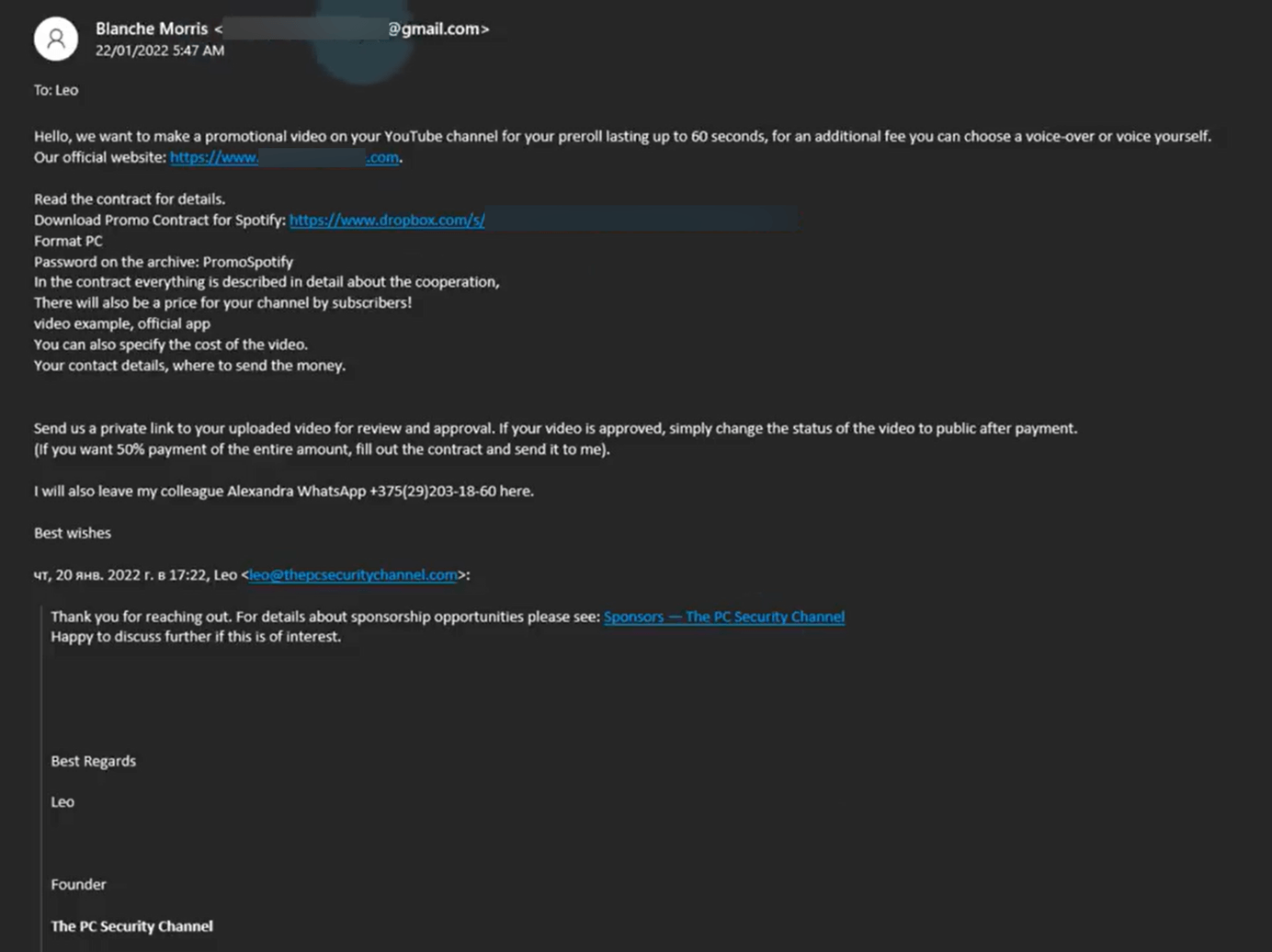

- Pesca submarina: Ataques de phishing altamente dirigidos diseñados para engañar al individuo para que entregue sus datos de inicio de sesión. Estos pueden utilizar información disponible públicamente sobre el objetivo para que parezcan más realistas. Un correo electrónico o un mensaje de texto de phishing también podría ser una trampa explosiva con un enlace o archivo adjunto malicioso, que instala silenciosamente malware de robo de información en el dispositivo de la víctima. Es otra forma de conseguir información confidencial como contraseñas.

- Relleno de credenciales/forzamiento bruto: Los ataques de fuerza bruta son una forma de prueba y error en la que el software automatizado prueba contraseñas populares (difusión de contraseñas) o contraseñas previamente violadas (relleno de credenciales) contra un gran número de cuentas/sitios web. Cuando una combinación de nombre de usuario y contraseña funciona, están dentro.

- Intercambio de SIM: Los piratas informáticos diseñan socialmente a un trabajador de telecomunicaciones para que transfiera el número de teléfono de la víctima a una tarjeta SIM bajo su control. Eso les permite interceptar códigos de autenticación de dos factores (2FA) que a menudo se utilizan para autenticar y acceder a cuentas de redes sociales.

Cabe señalar que la IA está ayudando a los ciberdelincuentes a lograr sus objetivos mediante la elaboración de correos electrónicos de phishing más convincentes en perfectos idiomas locales. También respalda campañas mediante la recopilación de información general sobre objetivos que pueden usarse para estos ataques y de intercambio de SIM. Y la IA puede hacer que los ataques de fuerza bruta sean más rápidos y efectivos.

¿Qué pasa después?

Con acceso a una cuenta de influencer de alto valor, un ciberdelincuente podría querer venderla inmediatamente en línea al mejor postor. O podrían usarlo ellos mismos. De cualquier manera, es más probable que se utilice para publicitar estafas de inversión en criptomonedas y otros esquemas de enriquecimiento rápido diseñados para engañar a los seguidores y quitarles el dinero que tanto les costó ganar. O publicar enlaces maliciosos que podrían instalar malware en las máquinas de los seguidores.

Un actor de amenazas también puede intentar extorsionar a su víctima para que le pague dinero para recuperar el acceso; por ejemplo, amenazando con publicar contenido vulgar o incendiario. Es posible que puedan acceder a bases de datos de contactos de seguidores, que podrían venderse y/o utilizarse para atacar a los seguidores directamente con ataques de spam y phishing. En teoría, también se podría abusar de una cuenta secuestrada para publicar afirmaciones falsas sobre marcas relacionadas con ese influencer.

Si los actores de amenazas también logran comprometer la cuenta de comercio electrónico de un influencer (utilizando las mismas técnicas enumeradas anteriormente), es posible que puedan desviar los fondos entrantes de los seguidores.

La conclusión son los riesgos de seguridad relacionados con el robo de identidad para los seguidores, la reputación arruinada de las marcas y las personas influyentes y pérdidas potencialmente directas para los creadores de contenido.

Bajo llave y cadena

Ante lo que podría ser un riesgo existencial, los influencers necesitan un plan de acción. Esto debería basarse en mejores prácticas sólidas para la seguridad de la cuenta. Considerar:

- Contraseñas largas, seguras y únicas que son más difíciles de descifrar para las herramientas de pulverización de contraseñas.

- 2FA basado en aplicaciones (por ejemplo, aplicaciones como Google Authenticator o Microsoft Authenticator) en lugar de códigos 2FA basados en texto que puedan interceptarse. Esto garantizará que, incluso si los piratas informáticos obtienen una contraseña, no podrán acceder a la cuenta.

- Mayor conciencia sobre el phishing; especialmente algunos de los señuelos que los piratas informáticos suelen utilizar para atraer a personas influyentes, como acuerdos de patrocinio aparentemente lucrativos con marcas de renombre. Si algo parece demasiado bueno para ser verdad, normalmente lo es.

- Separe los dispositivos y cuentas de correo electrónico para uso laboral y personal, y los comerciales estén equipados con controles de seguridad de mayor nivel.

- Software de seguridad de un proveedor acreditado en todos los dispositivos y máquinas. Esto debería evitar descargas maliciosas y bloquear correos electrónicos de phishing.

- Mantener siempre la última versión del software/sistema operativo del dispositivo y de la PC, lo que significará la versión más segura.

- Nunca descargues aplicaciones de tiendas de aplicaciones no oficiales, ya que pueden contener malware para robar información.

La reputación de un influencer define en última instancia su éxito comercial. Hay que protegerlo a toda costa.