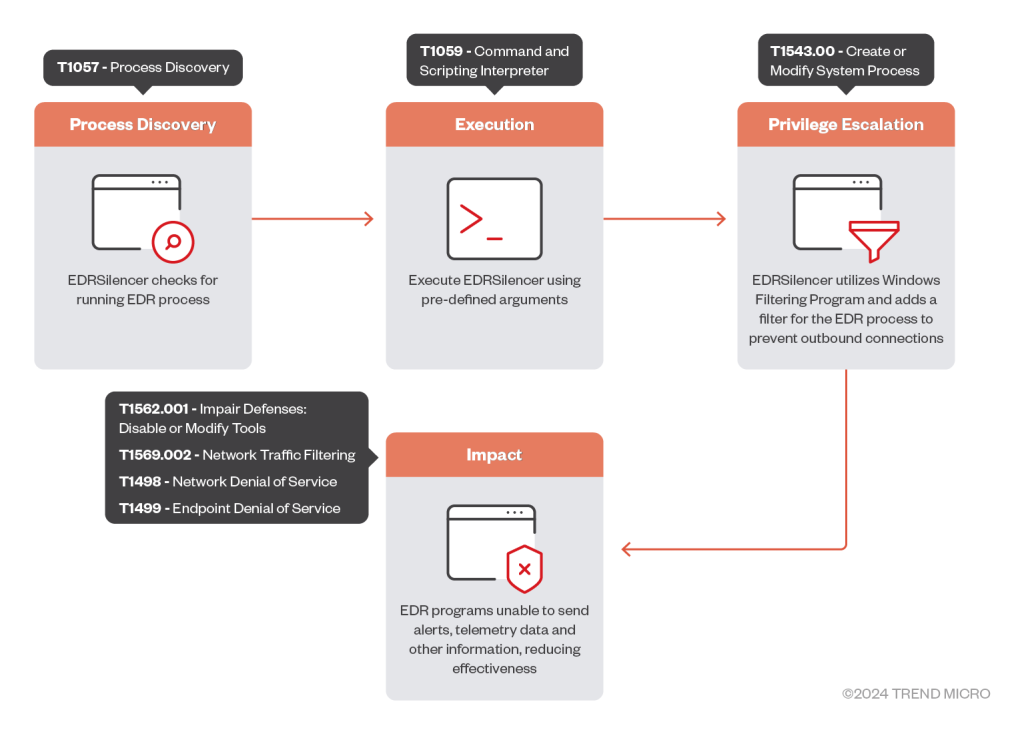

Los actores de amenazas están tratando de abusar de la herramienta de código abierto EDRSilencer como parte de los esfuerzos para manipular las soluciones de detección y respuesta de endpoints (EDR) y ocultar la actividad maliciosa.

Trend Micro dijo que detectó «actores de amenaza que intentan integrar EDRSilencer en sus ataques, reutilizándolo como un medio para evadir la detección».

EDRSilencerEDRSilencer, inspirado en la herramienta NightHawk FireBlock de MDSec, está diseñado para bloquear el tráfico saliente de los procesos EDR en ejecución utilizando la plataforma de filtrado de Windows (WFP).

Es compatible con la terminación de varios procesos relacionados con los productos EDR de Microsoft, Elastic, Trellix, Qualys, SentinelOne, Cybereason, Broadcom Carbon Black, Tanium, Palo Alto Networks, Fortinet, Cisco, ESET, HarfangLab y Trend Micro.

Al incorporar tales herramientas de equipo rojas legítimas en su arsenal, el objetivo es hacer que el software EDR sea ineficaz y hacer que sea mucho más difícil identificar y eliminar el malware.

«El PMA es un poderoso marco integrado en Windows para crear aplicaciones de seguridad y filtrado de red», dijeron los investigadores de Trend Micro. «Proporciona APIs para que los desarrolladores definan reglas personalizadas para monitorear, bloquear o modificar el tráfico de red en función de varios criterios, como direcciones IP, puertos, protocolos y aplicaciones».

«WFP se utiliza en firewalls, software antivirus y otras soluciones de seguridad para proteger sistemas y redes».

EDRSilencer aprovecha el WFP mediante la identificación dinámica de procesos EDR y la creación de filtros WFP persistentes para bloquear sus comunicaciones de red salientes tanto en IPv4 como IPv6, evitando así que el software de seguridad envíe telemetría a sus consolas de administración.

El ataque funciona esencialmente escaneando el sistema para recopilar una lista de procesos en ejecución asociados con productos EDR comunes, seguido de la ejecución de EDRSilencer con el argumento «bloqueador» (por ejemplo, EDRSilencer.exer) para inhibir el tráfico saliente de esos procesos mediante la configuración de filtros WFP.

«Esto permite que el malware u otras actividades maliciosas permanezcan sin ser detectados, lo que aumenta el potencial de ataques exitosos sin detección o intervención», dijeron los investigadores. «Esto destaca la tendencia actual de los actores de amenazas que buscan herramientas más efectivas para sus ataques, especialmente aquellos diseñados para deshabilitar soluciones antivirus y EDR».

El desarrollo se produce cuando el uso de grupos de ransomware de formidables herramientas de eliminación de EDR como AuKill (también conocido como AvNeutralizer), EDRKillShifter, TrueSightKiller, GhostDriver y Terminator está en aumento, con estos programas que arman a los conductores vulnerables para escalar privilegios y terminar los procesos relacionados con la seguridad.

«EDRKillShifter mejora los mecanismos de persistencia mediante el empleo de técnicas que aseguran su presencia continua dentro del sistema, incluso después de que se descubren y limpian los compromisos iniciales», dijo Trend Micro en un análisis reciente.

«Interrumpe dinámicamente los procesos de seguridad en tiempo real y adapta sus métodos a medida que evolucionan las capacidades de detección, manteniéndose un paso por delante de las herramientas EDR tradicionales».