Las pequeñas empresas, conocidas desde hace mucho tiempo por ser un punto ideal para los ciberdelincuentes, tienen más probabilidades de ser víctimas de ransomware que las grandes empresas.

18 de septiembre de 2025

•

,

5 min. leer

¿Cree que su empresa es demasiado pequeña para ser objeto de extorsión digital? Piensa de nuevo. De hecho, si es propietario de una PYME, será mejor que asuma que es un objetivo potencial. datos de Verizon revela que, mientras que el ransomware representa el 39% de las filtraciones de datos en las grandes organizaciones, la cifra aumenta al 88% para las PYMES. Las grandes empresas pueden estar más preparadas para pagar rescates multimillonarios, pero a menudo también es más probable que cuenten con las herramientas y políticas para prevenir, detectar y contener el riesgo de infracción.

Mientras tanto, las PYMES, al igual que las grandes corporaciones, dependen completamente de sus datos y su infraestructura de TI para operar. La amenaza de pérdida permanente de datos y el cierre total de la empresa ha sido a menudo un poderoso motivador para pagar la tarifa del rescate, incluso sin ninguna garantía de que la empresa realmente recuperará sus datos.

Para empeorar las cosas, los atacantes siempre buscan más mecanismos para forzar el pago, por ejemplo mediante ataques de doble extorsión en los que roban datos confidenciales y los cifran y amenazan con publicarlos. Además de robar y amenazar con filtrar o borrar datos internos confidenciales, podrían amenazar con ataques DDoS, quejas regulatorias y, curiosamente, incluso violencia fisica en algunos casos. De hecho, los atacantes incluso ajustan felizmente sus demandas de rescate para aumentar las probabilidades de pago, como descubrió Verizon.

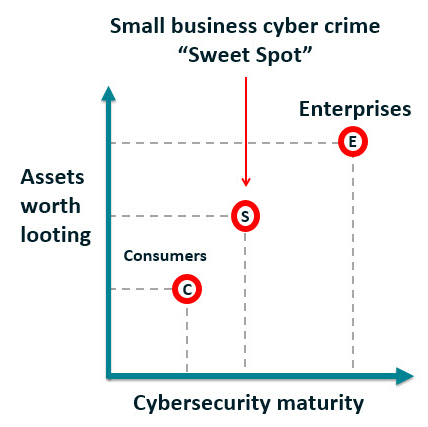

Para decirlo sin rodeos, las PYMES menos defendidas son un objetivo jugoso para los atacantes. De hecho, al tener más activos digitales y dinero que los consumidores y menos protecciones de ciberseguridad que las empresas, estas empresas han estado durante mucho tiempo en un “punto óptimo del ciberdelito”. Si desea mantener seguros los datos y los sistemas de su empresa, la buena noticia es que puede lograrlo sin tener que gastar mucho dinero.

Cómo están evolucionando los grupos de ransomware

Para abordar la amenaza, también es necesario comprender quién o qué la impulsa y cómo está cambiando. Por un lado, la industrialización del ciberdelito mediante el ransomware como servicio (RaaS) ha reducido las barreras de entrada y ha facilitado la proliferación del ransomware. Mientras tanto, la rotación de marcas de ransomware también continúa a buen ritmo, debido en parte a la intensificación de los esfuerzos policiales. Tan pronto como un grupo es derribado, a menudo surge uno nuevo con tácticas y herramientas similares o de otro tipo en un intento por escapar del escrutinio. Además, los TTP en rápida evolución hacen que sea más difícil mitigar el riesgo.

Por otro lado, los cambios de nombre del ransomware también pueden ser un reflejo de las dificultades que están teniendo muchos grupos para obtener ganancias. Un análisis de los pagos de rescate en criptomonedas revela una disminución del 35% entre 2023 y 2024. Sin embargo, ante un número potencialmente menor de víctimas dispuestas a pagar, los grupos de ransomware parecen estar duplicando su apuesta por aquellos que lo hacen, como lo muestra un estudiar afirmando que el 55% de las organizaciones que pagaron un rescate el año pasado lo hicieron varias veces; y el 29% paga tres o más veces.

Cómo la IA está transformando el ransomware

A medida que avanza la tecnología, los grupos de ransomware también están cambiando de rumbo para aumentar sus posibilidades de éxito. Las formas habituales de lograr el acceso inicial a las redes de las víctimas siguen siendo la explotación de vulnerabilidades, el phishing y el compromiso del acceso remoto; como a través de credenciales obtenidas por malware de robo de información. Sin embargo, las herramientas de inteligencia artificial podrían potenciar todos estos esfuerzos.

El Centro Nacional de Seguridad Cibernética del Reino Unido (NCSC) advertido recientemente que en los próximos dos años el uso de la IA conducirá a “un aumento en la frecuencia e intensidad de las amenazas cibernéticas”. La búsqueda de víctimas vulnerables (reconocimiento), la explotación de vulnerabilidades y, en particular, la ingeniería social se democratizarán más en el mundo del cibercrimen.

Mientras tanto, ESET descubrió recientemente lo que se cree que es el primer ransomware impulsado por IA del mundo, «PromptLock». Utiliza un modelo legítimo de OpenAI para generar scripts maliciosos. «La perspectiva de un malware impulsado por IA que pueda, entre otras cosas, adaptarse al entorno y cambiar sus tácticas sobre la marcha, en general puede representar una nueva frontera en los ciberataques», advierte ESET.

un separado Informe ESET destaca otros nuevos desarrollos, incluida la aparición de «asesinos de EDR», diseñados para finalizar, cegar o bloquear las herramientas de respuesta y detección de puntos finales (EDR) instaladas en los sistemas de las víctimas. También se han observado grupos utilizando “ClickFix”Tácticas de ingeniería social para engañar a los usuarios para que instalen malware en sus máquinas.

Cómo proteger tu negocio

Un puñado de PYMES saben muy bien lo que puede suceder después de una filtración de ransomware. Aunque ya estaba bajo presión financiera antes de un ataque en 2023, La empresa de logística británica KNP Posteriormente cayó en la administración con la pérdida de 700 puestos de trabajo.

Para evitar que su negocio siga el mismo camino, adopte una mentalidad que priorice la prevención al:

- Implementación de una sólida gestión de parches para garantizar que las vulnerabilidades consideradas de mayor riesgo estén parcheadas, para limitar aún más la oportunidad de acceso inicial y movimiento lateral.

- Actualización de políticas de gestión de identidad y acceso y herramientas en línea con un enfoque de Confianza Cero. Esto significa asumir incumplimientos, verificación continua de usuarios, políticas de privilegios mínimos y autenticación multifactor.

- Garantizar el software de seguridad de un proveedor confiable se coloca en todos los dispositivos, desde terminales y servidores hasta computadoras portátiles de trabajadores remotos.

- Copia de seguridad archivos confidenciales de acuerdo con las mejores prácticas de la industria, de modo que incluso si los archivos están cifrados, se puedan restaurar, reduciendo la influencia de su adversario.

- Diseñar un plan de respuesta a incidentes en colaboración con partes interesadas clave de toda la empresa. También debe probarse periódicamente para garantizar que sea adecuado para ayudar a acelerar la contención después de una intrusión.

- Monitoreo continuo sus redes, puntos finales y otras partes del entorno de TI en busca de signos de comportamiento sospechoso. Estas primeras señales de advertencia deberían ayudar a minimizar el tiempo de permanencia del atacante.

- Actualización de cursos de formación y sensibilización incluir ejercicios de simulación que presenten las últimas tácticas de phishing, incluido el phishing basado en voz (vishing). Sus empleados son tanto su mejor activo como su eslabón más débil.

Es importante destacar que asegúrese de evaluar adecuadamente sus activos, recursos y riesgos, incluidos los que emanan de las cadenas de suministro. Mantenga un inventario de todas las herramientas listas para usar de código abierto y patentadas que utiliza su organización. En términos más generales, la visibilidad de los activos es la base de cualquier programa de gestión de riesgos. En otras palabras, se sabe que los atacantes cuentan con puntos ciegos. Si no sabe que existe un sistema o qué datos contiene, no puede protegerlo.

como el Sentimiento de seguridad digital de las PYMES de ESET en 2022 Como ha demostrado, muchas PYMES son cada vez más conscientes del ransomware y otros riesgos que enfrentan sus negocios, pero no tienen confianza en su experiencia interna en ciberseguridad. Tiene sentido entonces que muchos de ellos, especialmente aquellos con menos recursos, recurran cada vez más a servicios administrados de detección y respuesta (MDR) y entreguen el monitoreo a un socio experto que luego realiza la búsqueda, detección y respuesta a amenazas las 24 horas del día, los 7 días de la semana, los 365 días del año, lo que reduce la carga operativa de su equipo interno y al mismo tiempo garantiza que cualquier actividad de ransomware se identifique, contenga y elimine rápidamente. Los actores del ransomware deben ser despachados antes de que tengan la posibilidad de causar algún daño.