Los ciberdelincuentes persiguen la información personal de las personas en todo tipo de plataformas en línea, incluidas WhatsApp, Instagram, LinkedIn, Roblox, YouTube y Spotify, sin mencionar las aplicaciones financieras. Ninguna cuenta en línea está descartada. Si una de sus propias cuentas es víctima, la primera prioridad es evitar perder la calma y actuar de inmediato: cuanto más rápido se mueva, más trabajo del atacante podrá interrumpir.

El primer paso del atacante después de obtener acceso podría ser hacer que ese acceso sea (casi) permanente, incluso cambiando la dirección de correo electrónico de recuperación, agregando sus propios códigos de respaldo o configurando reglas silenciosas de reenvío de correo electrónico para que puedan monitorear su cuenta incluso después de que haya cambiado su contraseña.

A continuación se presentan algunos pasos prácticos que se pueden tomar mientras todavía existe la posibilidad de reparar el daño. Es importante destacar que no se preocupe si le resulta imposible seguir todos los pasos de la secuencia de 15 minutos que se describe a continuación: ¡este marco es más bien una indicación para actuar con rapidez, no una fecha límite estricta!

Cada minuto cuenta

Detener el daño (minutos 0-2)

Verifique si todavía tiene acceso a la cuenta y, si puede, considere cómo probablemente ocurrió la infracción.

Si sospecha que puede haber sido víctima de un incidente de phishing pero aún tiene acceso a su cuenta, proceda a protegerla de acuerdo con las instrucciones a continuación. Lo ideal es utilizar un dispositivo distinto de aquel en el que notó por primera vez que algo andaba mal.

Si ya no puede acceder a la cuenta, vaya a las páginas de soporte de la plataforma e inicie el proceso de recuperación de la cuenta. No pierdas el tiempo intentando iniciar sesión una y otra vez. Si hay cuentas financieras involucradas, llame a su banco o proveedor de tarjeta de crédito y pídales específicamente que bloqueen las transacciones y marquen la cuenta para su monitoreo.

Si sospecha que hay malware involucrado (por ejemplo, instaló software desde rincones dudosos de Internet o descargó un archivo adjunto de correo electrónico sospechoso), desconecte el dispositivo de Internet. Un ataque de malware activo podría consistir en la filtración de datos o la comunicación con un atacante en tiempo real, por lo que conviene detenerlo.

En cualquier caso, si tiene un software de seguridad actualizado en el dispositivo, inicie un análisis completo. Sin embargo, no espere a que se complete: comience a ejecutarlo y continúe con los siguientes pasos desde un dispositivo diferente. Si no tiene ningún software de seguridad y permanece en línea, el servicio de ESET escáner en línea puede ayudar. Mientras tanto, ESET verificador de enlaces puede marcar cualquier URL maliciosa específica en un instante.

Es importante destacar que no borres nada todavía. Los servicios en línea pueden solicitar mensajes sospechosos y otras pruebas potenciales durante el proceso de presentación de informes y recuperación de la cuenta.

Acceso seguro (minutos 3 a 6)

Si el incidente afectó a su cuenta de correo electrónico, preste atención a las reglas de reenvío de correo electrónico, que los atacantes a menudo configuran silenciosamente para que les lleguen copias de los correos electrónicos entrantes incluso después de que usted haya recuperado el control. La mayoría de los clientes de correo electrónico enumeran reglas de reenvío activas en la configuración; verifíquelas y elimine todo lo que no haya configurado usted mismo.

Verifique también la configuración de recuperación de la cuenta: la dirección de correo electrónico de respaldo, el número de teléfono de recuperación y los códigos de respaldo. Cambie la contraseña desde un dispositivo que esté seguro de que está limpio. La contraseña debe ser segura y única, no una variación de algo que haya usado antes o en otro lugar.

Si puede, habilite la autenticación de dos factores (2FA) incluso si el servicio no le solicita que lo haga. En la etapa de emergencia, los códigos SMS deberían funcionar, pero a largo plazo una aplicación de autenticación, como Google Authenticator o Microsoft Authenticator, es una opción más segura. Las claves de seguridad de hardware son aún más potentes, aunque funcionan mejor para una protección a largo plazo.

Los códigos de recuperación 2FA de un solo uso pueden ayudar a salvar el día si pierde el acceso al dispositivo al que normalmente se envían los códigos 2FA normales. Guarde los códigos de recuperación en un lugar seguro, posiblemente fuera de línea y como una copia impresa. Perder esos códigos puede bloquear su cuenta de forma permanente.

Finalmente, cierre todas las sesiones activas y revoque el acceso a los servicios de terceros conectados.

Verificar, verificar, verificar (minutos 7 a 10)

Si ha reutilizado la misma contraseña en otras plataformas, cámbiela en todas partes. El relleno de credenciales, que es donde los atacantes prueban automáticamente una combinación de nombre de usuario y contraseña robados en varias plataformas, está en gran medida automatizado y toma unos segundos. Si las credenciales funcionaron una vez, se intentarán nuevamente.

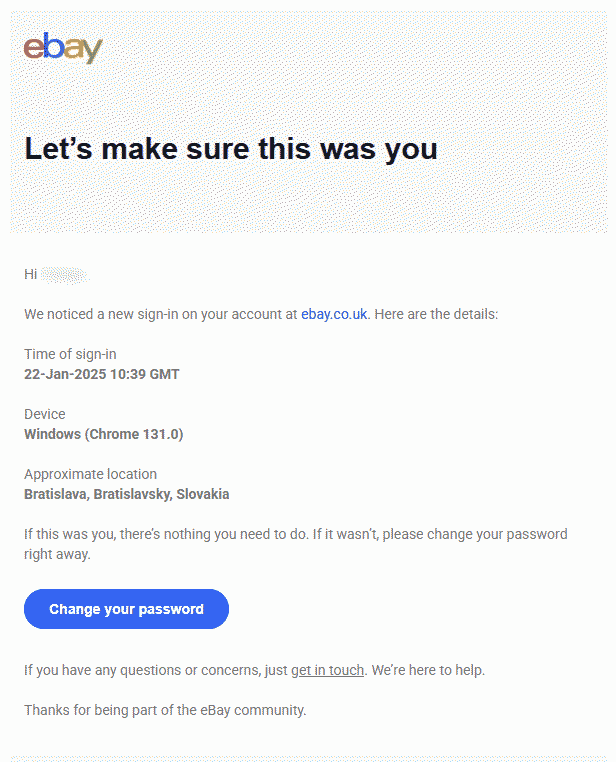

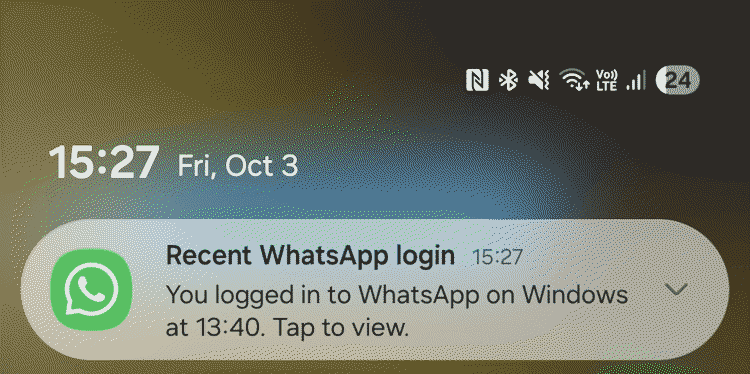

Siempre que sea posible, verifique el historial de inicio de sesión y la actividad reciente para detectar inicios de sesión no reconocidos. Además, verifique cualquier cosa que parezca incorrecta: detalles de contacto que no modificó, mensajes enviados que no reconoce y compras o transacciones desconocidas. Una cuenta de correo electrónico merece especial atención. El control de su bandeja de entrada a menudo puede equivaler al control de gran parte de su identidad digital.

Limpiar (minutos 11 a 13)

Revise la lista del software instalado y elimine todo lo que no haya instalado o no reconozca. Eche un vistazo también a las extensiones del navegador web, ya que a menudo pasan desapercibidas. Verifique que su sistema operativo y otro software ejecuten su última versión, ya que el malware a menudo aprovecha las vulnerabilidades para las que hay parches disponibles.

Advertir e informar (minutos 14-15 y posteriores)

Avisa a tus familiares y amigos sobre lo sucedido (a través de otros canales si no has restablecido el acceso a tu cuenta). Un atacante que haya robado sus credenciales de inicio de sesión puede hacerse pasar por usted y propagar aún más la «infección», incluso enviando enlaces maliciosos a sus amigos y engañándolos para que transfieran dinero. Cuanto antes lo sepan, menos exposición habrá.

Además, reporta el incidente a la plataforma si aún no lo has hecho. Si sus cuentas financieras pueden verse afectadas y aún no ha llamado a su banco, hágalo ahora (es decir, no presente simplemente un informe en línea). Pregunte específicamente sobre el bloqueo de transacciones y la configuración del seguimiento de la actividad.

Una vez que su software de seguridad complete el escaneo, revise lo que encontró y actúe de acuerdo con sus instrucciones.

Cómo reducir el riesgo de que una cuenta se vea comprometida

Algunos hábitos pueden marcar una gran diferencia:

- Utilice una contraseña o frase de contraseña segura y única para cada cuenta en línea. Las contraseñas más comunes siguen siendo cadenas como ‘123456’ y ‘admin’, así como nombres y fechas de nacimiento. Todos ellos son trivialmente fáciles de descifrar y están ampliamente disponibles en bases de datos de credenciales filtradas que los atacantes utilizan habitualmente.

- Un administrador de contraseñas resuelve el problema práctico anterior generando y almacenando una contraseña segura diferente para cada servicio, por lo que no hay nada que reutilizar ni nada que recordar. Una preocupación común es qué sucede si el administrador de contraseñas se ve comprometido. Sin embargo, el riesgo de utilizar uno es considerablemente menor que los riesgos derivados de una mala higiene de las contraseñas.

- Encienda 2FA. Incluso cuando se ha robado una contraseña, una 2FA sólida puede impedir que un atacante avance más. Cuando existe la opción, es preferible una aplicación de autenticación a los SMS, ya que los ataques de intercambio de SIM hacen que los códigos SMS sean menos confiables de lo que parecen.

- Mantenga el software actualizado. Las actualizaciones corrigen vulnerabilidades que los atacantes conocen y explotan activamente. El período entre la publicación de una vulnerabilidad y su uso en la naturaleza suele ser muy corto, así que no posponga la instalación de las últimas actualizaciones.

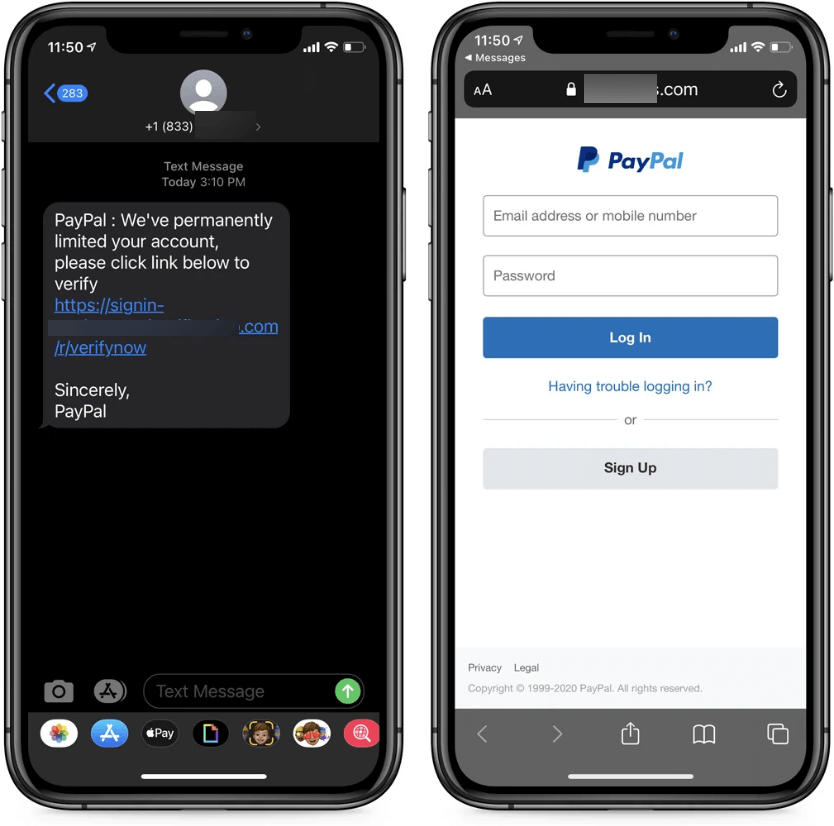

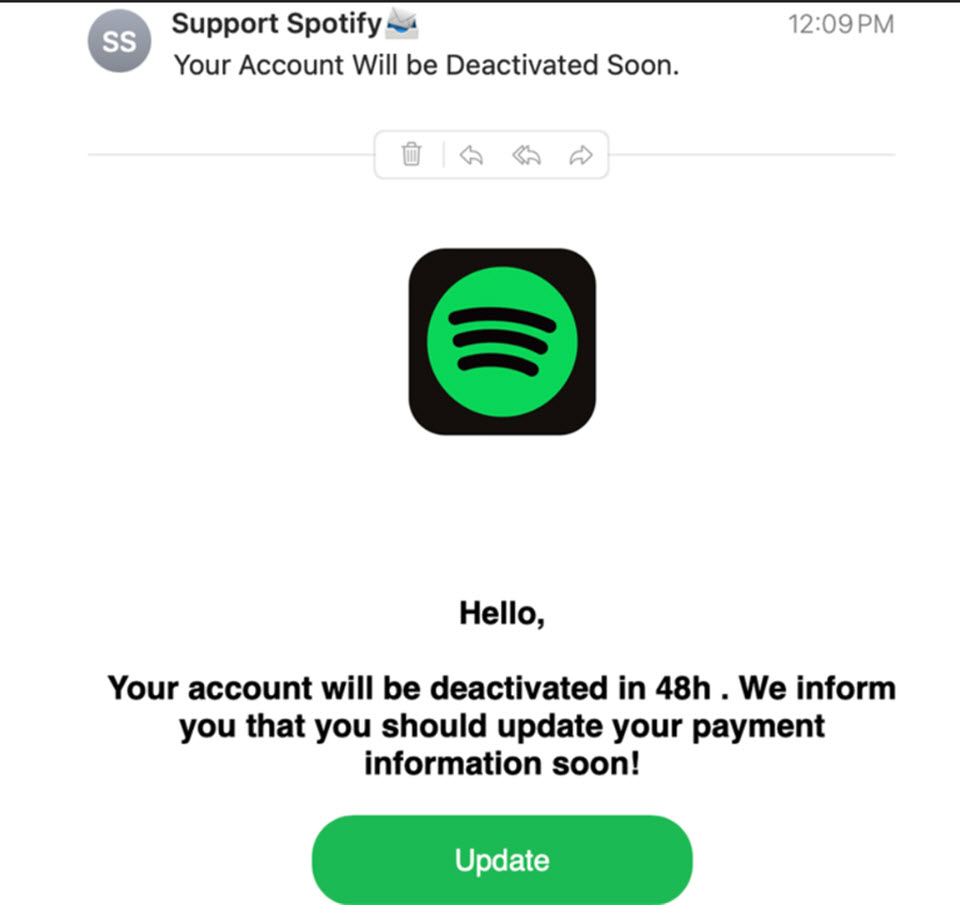

- Esté atento al phishing, que sigue siendo una forma común en que los atacantes roban inicios de sesión. No se deje engañar por marcas de apariencia creíble, nombres reales de empresas en el subdominio y detalles personalizados extraídos de LinkedIn u otras fuentes públicas. La familiaridad por sí sola no es una señal confiable. El mejor hábito es evitar por completo hacer clic en enlaces en correos electrónicos no solicitados; en su lugar, vaya directamente al sitio web del servicio.

- Considere dejar de lado las contraseñas y habilitar claves de acceso cuando se ofrezcan para un acceso seguro y fluido a sus cuentas.

- Utilice una solución de seguridad. Un software de seguridad de varias capas de buena reputación contribuye en gran medida a mantenerle a salvo, incluso frente a intentos de phishing.

- Utilice un servicio de protección de identidad que le alertará sobre los datos personales recién descubiertos en la parte más vulnerable de Internet para que pueda tomar medidas a tiempo.

Pensamientos finales

El pánico es el primer obstáculo que hay que superar cuando una cuenta es pirateada. Un plan de contingencia claro le ayudará a superarlo rápidamente. También refuerza algo que vale la pena tener en cuenta fuera de las emergencias: los hábitos que aceleran la recuperación son en su mayoría los mismos hábitos que dificultan el ataque inicial. Además de ayudar cuando algo sale mal, también aumentan el coste del ataque lo suficiente como para que muchos atacantes opten por objetivos más fáciles.