Silver Fox está de regreso en Japón, falsificando correos electrónicos de impuestos y recursos humanos en la única temporada en la que nadie piensa dos veces antes de abrirlos.

27 de marzo de 2026

•

,

4 min. leer

Japón ha entrado en su temporada anual de presentación de impuestos y cambios organizacionales, un período en el que las empresas generan un gran volumen de comunicaciones financieras y relacionadas con recursos humanos legítimas. Un actor de amenazas conocido como Silver Fox está explotando activamente este período de actividad mediante la realización de una campaña de phishing dirigida contra fabricantes japoneses y otras empresas.

La campaña en curso utiliza señuelos de phishing convincentes relacionados con infracciones de cumplimiento tributario, ajustes salariales, cambios de puesto de trabajo y planes de propiedad de acciones para empleados. Todos los correos electrónicos comparten el mismo objetivo: engañar a los destinatarios para que abran enlaces o archivos adjuntos maliciosos. Como los empleados realmente esperan recibir correos electrónicos sobre estos temas en esta época del año, es más probable que confíen y actúen en función de dichos mensajes sin pensarlo dos veces. No hace falta decir que esto aumenta significativamente el riesgo de compromiso.

La operación también es un recordatorio para que las organizaciones aumenten la vigilancia, refuercen la concientización sobre los intentos de phishing y garanticen que los empleados verifiquen la autenticidad de las solicitudes relacionadas con impuestos y recursos humanos, incluidas aquellas que parecen rutinarias. La notificación inmediata de correos electrónicos sospechosos a los equipos de seguridad es esencial para reducir la exposición y evitar un compromiso exitoso.

¿Cuál es la amenaza?

Activo desde al menos 2023Silver Fox inicialmente se centró en Objetivos de habla china Antes de expandirse al Sudeste Asiático, Japóny potencialmente América del norteejecutando cada campaña en un idioma local. Este alcance ampliado se muestra en la gama de verticales que el grupo ha alcanzado a lo largo de los años: finanzas, cuidado de la salud, educación, juego de azar, gobierno e incluso ciberseguridad. El grupo también opera principalmente en el sudeste asiático y tiene una bien documentado historia de temática financiera campañas de phishing durante los ciclos económicos estacionales.

En la campaña en curso, el grupo está aprovechando el ciclo anual de presentación de impuestos, informes financieros, ajustes salariales y cambios de personal en Japón. Este patrón no es nuevo: se observó una actividad similar durante el mismo período del año pasado, lo que indica que Silver Fox alinea deliberadamente sus operaciones con esta temporada. El volumen y la urgencia de la comunicación interna legítima sobre estos temas es alto en esta época del año, que es exactamente con lo que Silver Fox cuenta y lo que hace que sus campañas sean efectivas.

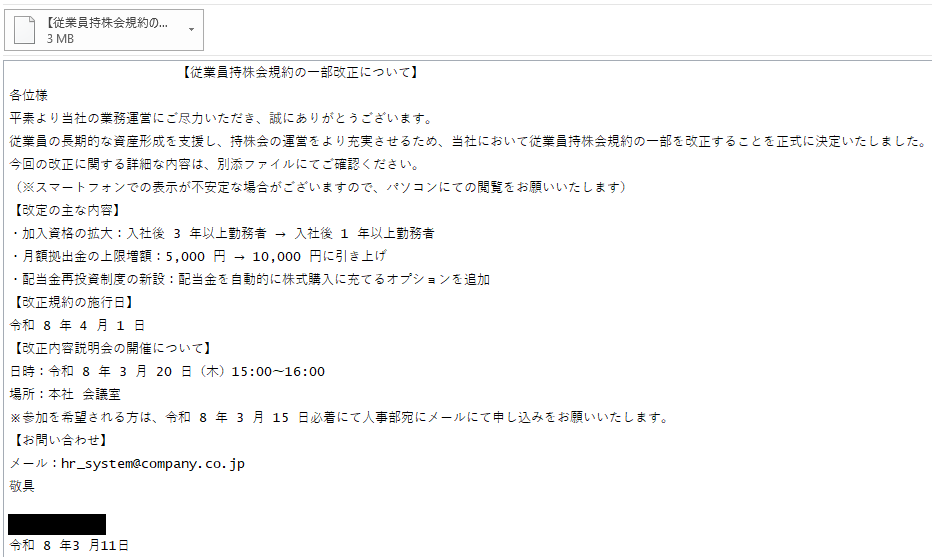

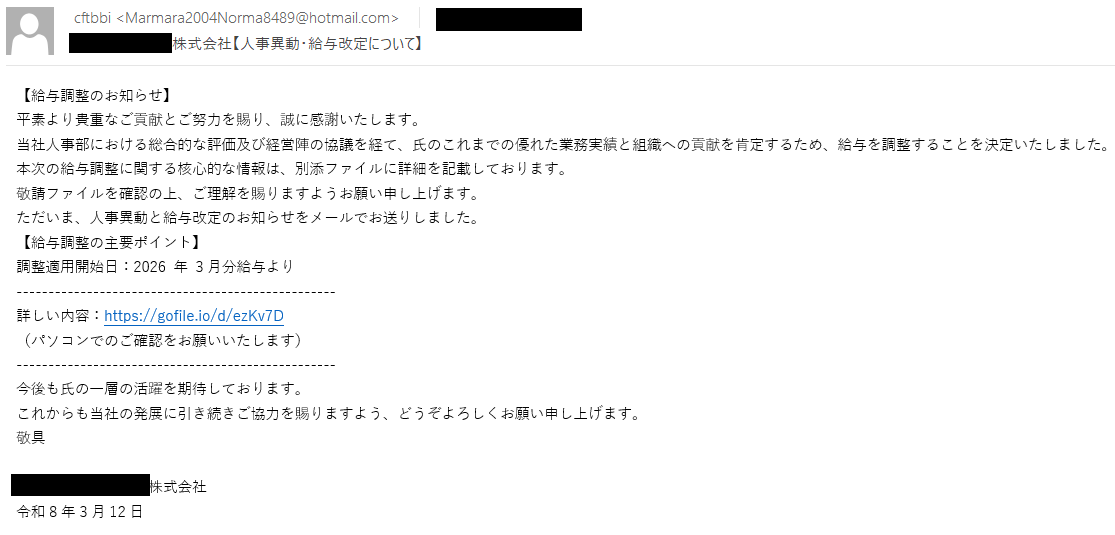

En esta operación, Silver Fox envía correos electrónicos de phishing personalizados diseñados para que parezcan mensajes legítimos relacionados con recursos humanos o impuestos. Para que los correos electrónicos parezcan auténticos, los atacantes suelen incluir el nombre de la empresa objetivo directamente en la línea de asunto. Ejemplos de temas observados en esta campaña incluyen:

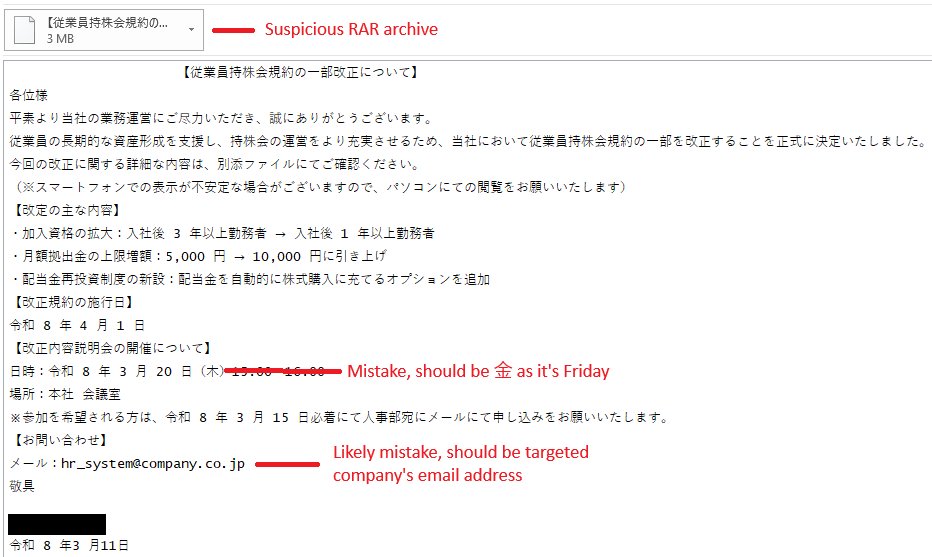

- 「会社名 」【従業員持株会規約改正に関するお知らせ】

(Traducción:Aviso de modificaciones a los términos y condiciones del ESOP]) - 「会社名 」【従業員持株会規約の一部改正について】

(Traducción:[Revisions to the ESOP Terms and Conditions]) - 「会社名 」【人事異動・給与改定について】

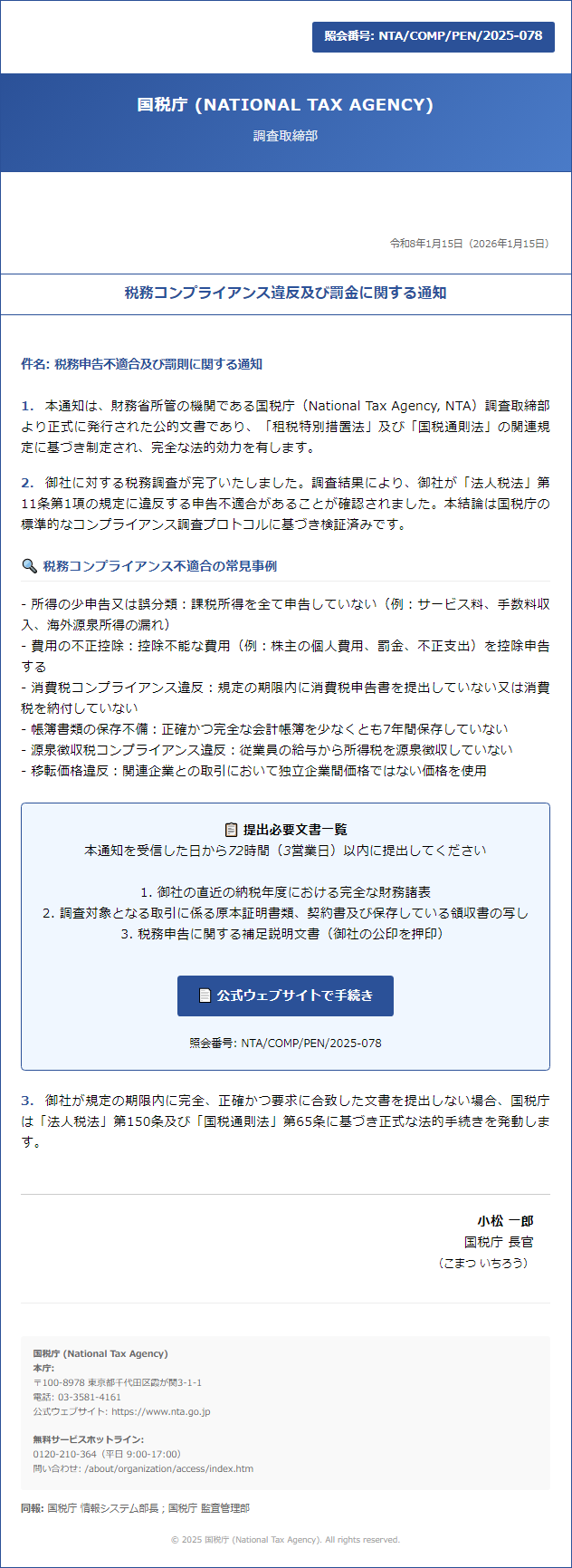

(Traducción:[Personnel Changes and Salary Adjustments]) - 税務コンプライアンスおよび罰金通知

(Traducción: Cumplimiento Tributario y Aviso de Sanción)

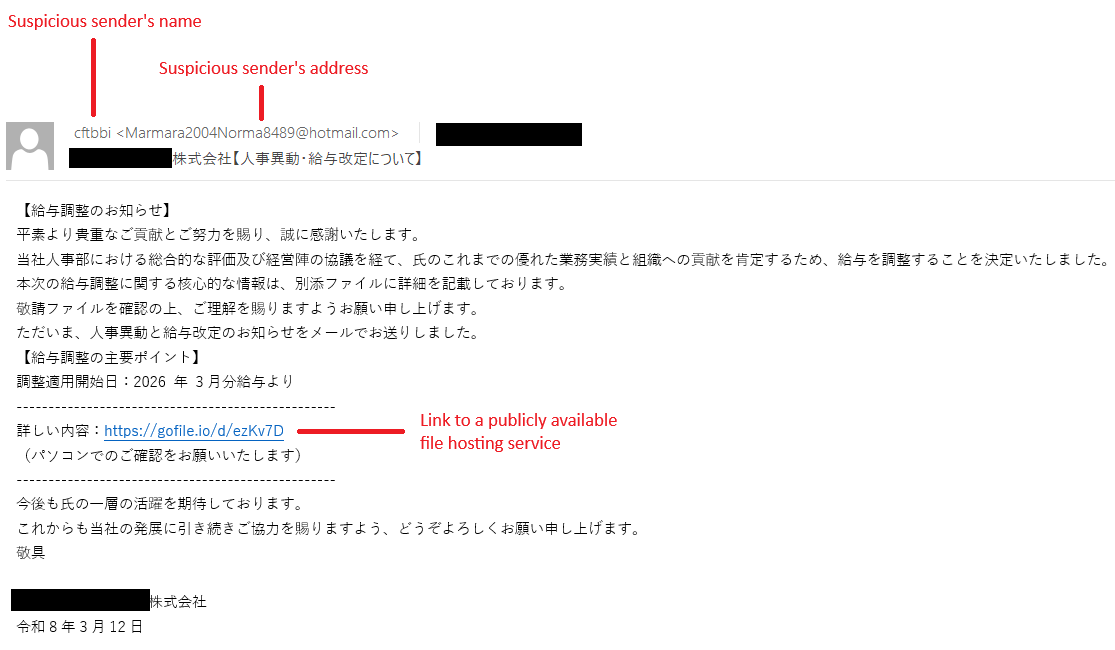

Los campos del remitente se hacen pasar por empleados reales e incluso directores ejecutivos de las empresas de destino. Silver Fox claramente está haciendo un reconocimiento de cada objetivo antes de enviar lo que no son explosiones genéricas. Los atacantes eligen nombres que los objetivos probablemente reconozcan y en los que confíen, lo que hace que sea más difícil para los destinatarios distinguir los mensajes maliciosos de las notificaciones internas reales.

Los correos electrónicos suelen contener un archivo adjunto malicioso o un enlace que conduce a un archivo malicioso. Los archivos tienen nombres que se asemejan a documentos comunes relacionados con recursos humanos, finanzas o impuestos, como por ejemplo:

- 【給与調整のお知らせ】

(Traducción: Aviso de ajuste salarial) - 人事異動・給与改定について

(Traducción: Cambios de Personal y Ajustes Salariales) - 人事異動及び給与改定に関するお知らせ

(Traducción: Aviso sobre cambios de personal y ajustes salariales) - 【従業員持株会規約の一部改正について】

(Traducción: [Partial amendment to the Employee Stock Ownership Plan terms and conditions])

Los siguientes son ejemplos de correos electrónicos y señuelos observados:

Al abrir los archivos maliciosos se cae ValleyRAT, un troyano de acceso remoto que Silver Fox ha utilizado en múltiples campañas. Los productos de ESET detectan este malware como Win64/Valley. Una vez implementado, ValleyRAT permite al actor tomar control remoto de la máquina comprometida, recopilar información confidencial, monitorear la actividad del usuario y mantener la persistencia en el entorno objetivo. Esto puede permitir al atacante profundizar en la red, robar datos confidenciales o preparar etapas adicionales de un ataque.

Cómo reconocer la amenaza y protegerse

Si bien los correos electrónicos de Silver Fox pueden parecer creíbles a primera vista, especialmente durante la ajetreada temporada de cambios organizativos y fiscales en Japón, una mirada más cercana revela indicios que hacen que los correos electrónicos sean sospechosos. Las siguientes señales son la clave para reconocer y detener el ataque:

- Si recibe un correo electrónico sobre cambios salariales, multas impositivas o actualizaciones de personal, verifíquelo a través de un canal separado (Teams, teléfono o búsqueda directa por correo electrónico) antes de actuar en consecuencia. Esto se aplica incluso si el mensaje parece rutinario.

- Incluso si el nombre del remitente pertenece (o parece pertenecer) a un colega, asegúrese de que la dirección de correo electrónico y el nombre coincidan. Si no es así o la dirección no le resulta familiar, trate el correo electrónico como sospechoso.

- Pregúntese si esta comunicación sigue el proceso habitual de Recursos Humanos o Finanzas de su empresa.

- Tenga cuidado si el lenguaje parece demasiado formal, rígido o no coincide con las comunicaciones internas típicas. Dado que el autor de la amenaza no es un hablante nativo de japonés, los correos electrónicos pueden contener frases incómodas y revelaciones sutiles.

- Es poco probable que los documentos se compartan a través de servicios de alojamiento de archivos disponibles públicamente como gofile.[.]io o WeTransfer.

- Preste atención al tipo de archivo adjunto. Si se trata de un archivo como RAR o ZIP, observe lo que realmente hay dentro antes de abrir los archivos.

- Instale actualizaciones de software cuando se le solicite.

- Asegúrese de que su software de seguridad esté funcionando y actualizado.

- Si algo no funciona con un correo electrónico, reenvíelo como archivo adjunto a su equipo de TI o de seguridad. Informar nunca es un error, incluso si el correo electrónico resulta ser legítimo.

Los siguientes son ejemplos ilustrativos de qué tener en cuenta:

COI

Puede encontrar una lista completa de indicadores de compromiso (IoC) y muestras en nuestro repositorio de GitHub.