Si sus datos están en la web oscura, probablemente sea solo cuestión de tiempo antes de que se abuse de ellos con fines de fraude o secuestro de cuentas. Esto es lo que debe hacer.

13 de enero de 2026

•

,

6 min. leer

Contrariamente a la creencia popular, gran parte de la web oscura no es la guarida de iniquidad digital que afirman algunos comentaristas. De hecho, existen muchos sitios y foros legítimos que ofrecen contenido y servicios con privacidad mejorada para ayudar a las personas a evitar la censura y la opresión. Sin embargo, la verdad es que también es un imán para los ciberdelincuentes, que pueden visitar sus foros, mercados y otros sitios sin temor a ser rastreados y desenmascarados.

Muchos de estos existen para facilitar el comercio de información personal y financiera robada. A menudo, los datos personales se compran y venden junto con otros artículos como narcóticos, herramientas de piratería y exploits. Entonces, ¿qué debe hacer si descubre que sus datos están a la venta en uno de estos sitios?

¿Cómo llegaron mis datos allí?

Hay varias formas en que la información de identificación personal (PII), las credenciales y los datos financieros pueden terminar en manos de los ciberdelincuentes:

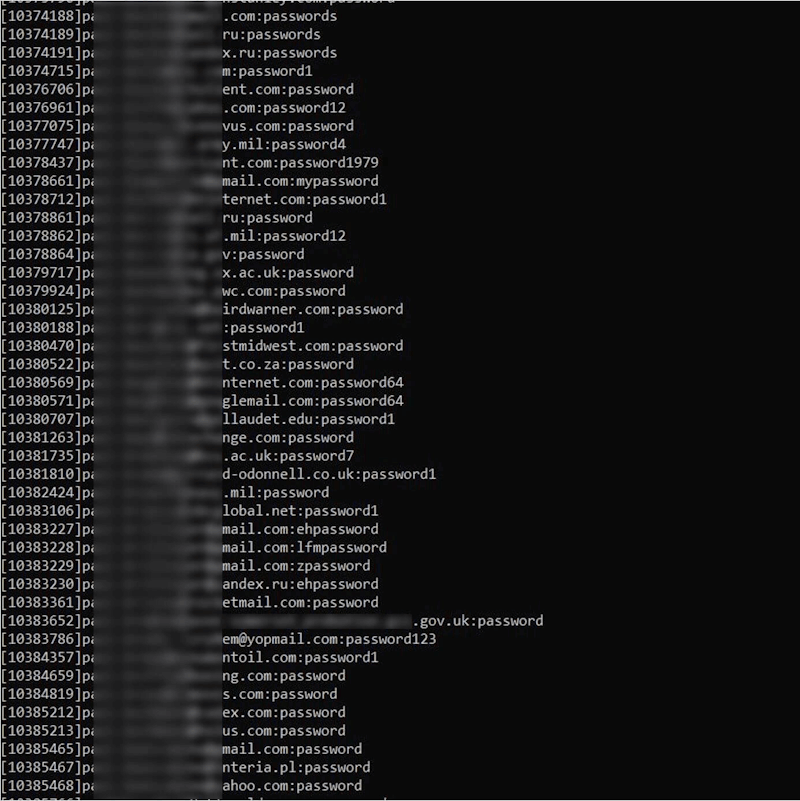

- Violaciones de datos implican el robo a gran escala de información de clientes/empleados, que luego suele aparecer a la venta en la web oscura. Estados Unidos iba camino de lograr un año récord en este ámbito, habiendo ya grabado 1.732 incidentes en el primer semestre de 2025, lo que generó más de 165,7 millones de notificaciones de incumplimiento. Todos hacemos negocios con tantas organizaciones en línea hoy en día que el riesgo de quedar atrapado en una infracción crece todo el tiempo. La mayoría de nosotros habremos recibido al menos un correo electrónico de notificación en nuestras vidas. Ese riesgo también aumenta gracias a la proliferación de ataques de ransomware de doble extorsión, en los que se roban datos para extorsionar a la organización víctima.

- Malware ladrón de información hace lo que sugiere el nombre. Se ha vuelto increíblemente popular gracias a kits «como servicio» como RedLine y Lumma Stealer. El malware puede ocultarse en aplicaciones móviles de apariencia legítima, en páginas web, en anuncios maliciosos y en enlaces o archivos adjuntos de phishing, entre otros lugares. Los datos que recopila son luego recopilados por actores de amenazas y vendidos en la web oscura. A menudo, se roban tanto las credenciales como las cookies de sesión, lo que facilita a los piratas informáticos eludir incluso la autenticación multifactor (MFA).

- Phishing Siempre ha sido una forma popular de robar información de una víctima. Pero la llegada de las herramientas de IA generativa (GenAI) ha facilitado a los actores de amenazas escalar los ataques, al mismo tiempo que los personalizan y escriben en un lenguaje local impecable para aumentar sus posibilidades de éxito. Si, sin saberlo, hace clic e ingresa su información en un sitio de phishing, podría terminar vendiéndose en la web oscura.

- Fugas accidentales son algo común en Internet debido a menudo a una mala configuración de los sistemas en la nube, como no exigir una contraseña para acceder a las bases de datos en línea. Esto puede dejar los datos expuestos a cualquiera que sepa dónde buscar (o que haya estado escaneando en busca de instancias mal configuradas). Si se deja abierta durante el tiempo suficiente, una base de datos podría ser robada y vendida en la web oscura. Los actores de amenazas también podrían eliminar la base de datos original para extorsionar a su víctima corporativa.

- Ataques a la cadena de suministro son similares a las violaciones de datos habituales, pero en lugar de que la empresa con la que compartió sus datos sea pirateada, es un proveedor o una organización asociada. A estas empresas se les ha otorgado permiso para acceder y utilizar esa información, pero a menudo no tienen la misma postura de seguridad sólida. Son un objetivo atractivo para los actores de amenazas, ya que un solo ataque podría ayudarlos a acceder a datos de múltiples clientes corporativos. A veces, estos proveedores son proveedores digitales, como Progress Software. Cuando en 2023 se aprovechó una vulnerabilidad de día cero en su popular software de transferencia de archivos MOVEit, miles de organizaciones y más de 90 millones de clientes intermedios se vieron comprometidos. Los intermediarios de datos son otro posible eslabón débil. Recopilan información legalmente mediante web scraping y seguimiento, pero es posible que no la mantengan bien protegida.

¿Qué quieren?

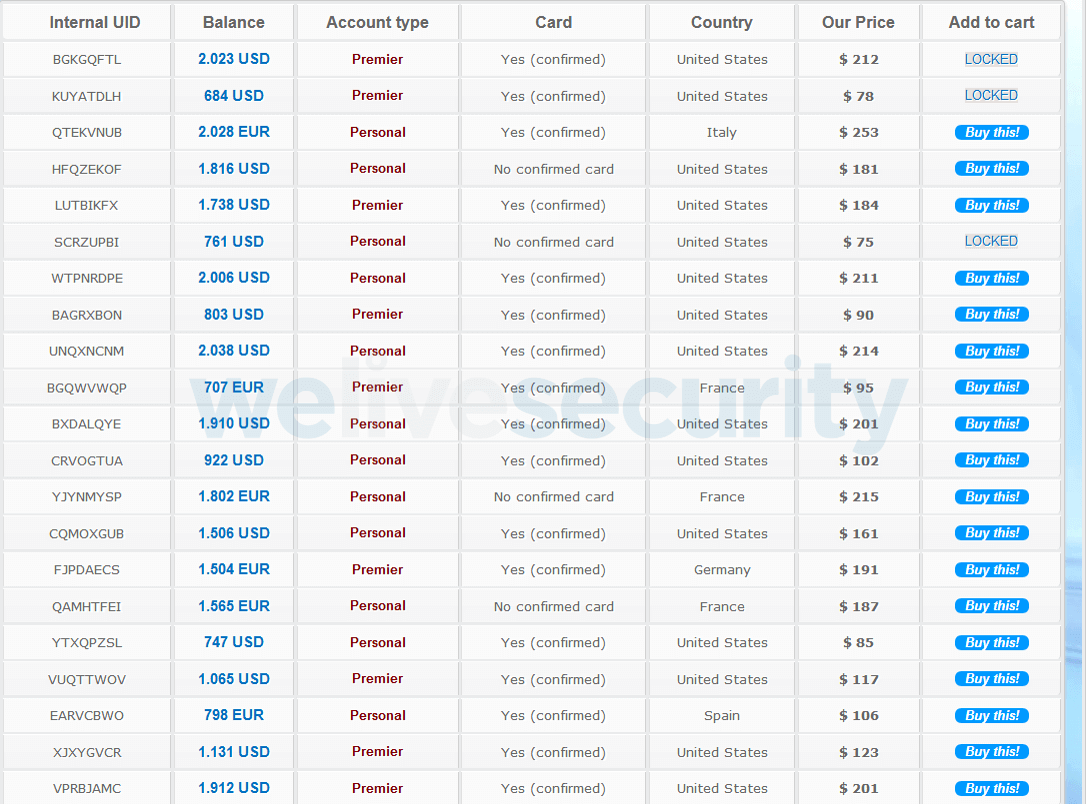

Lo que los ciberdelincuentes realmente quieren es su información financiera (números de cuentas bancarias, detalles de tarjetas e inicios de sesión), PII e inicios de sesión de cuentas. Con esto, pueden secuestrar cuentas para vaciarlas de datos y fondos, y posiblemente acceder a la información almacenada de la tarjeta, o usar su PII en intentos posteriores de phishing diseñados para obtener información financiera. Alternativamente, podrían usar esa PII en fraude de identidad, como solicitar nuevas líneas de crédito, tratamiento médico o beneficios sociales.

Los datos biométricos son particularmente sensibles ya que no se pueden “reemitir” ni restablecer como una contraseña. Y los tokens/cookies de sesión también son útiles para los actores de amenazas, ya que pueden ayudarlos a eludir MFA.

Esto podría tener un impacto financiero significativo. A informe reciente del ITRC afirma que el 20% de las víctimas de fraude en Estados Unidos en un solo año informaron pérdidas de más de 100.000 dólares y más del 10% perdió al menos 1 millón de dólares.

Qué hacer si encuentras tu información en la web oscura

Si recibe una alerta sobre la aparición de cierta información personal y/o financiera en la web oscura, tome la siguiente acción (dependiendo de la información en riesgo):

- Cambie las contraseñas comprometidas y asegúrese de utilizar únicamente credenciales seguras y únicas almacenadas en un administrador de contraseñas.

- Active MFA para todas las cuentas y utilice una aplicación de autenticación o una clave de seguridad de hardware, en lugar de SMS (que pueden ser interceptados).

- Cierra sesión en todos los dispositivos para detener a los piratas informáticos que pueden haber robado las cookies de tu sesión.

- Póngase en contacto con su banco, congele sus tarjetas y reemítalas.

- Congela tu crédito con cada una de las principales burós. Esto evitará que cualquier estafador abra una nueva línea de crédito a su nombre.

- Escanee su PC/dispositivos en busca de malware de robo de información.

- Reportar la fuga al FTC (A NOSOTROS), Denunciar fraude (Reino Unido) o relevante autoridades europeas.

Pasos a largo plazo para mantener segura su PII

Una vez que el polvo se haya calmado, hay cosas que puedes hacer para mitigar el riesgo de que información confidencial termine en la web oscura. Considere servicios como Ocultar mi correo electrónico para reducir la cantidad de información personal que almacenan las empresas. También vale la pena estar atento a actividades sospechosas en sus cuentas bancarias. También es una buena idea realizar el pago como invitado y nunca guardar la información de la tarjeta cuando compra en un sitio de terceros.

A continuación, un software de seguridad confiable en todos sus dispositivos y PC contribuirá en gran medida a reducir las posibilidades de instalar robos de información y phishing. Descargue aplicaciones únicamente de tiendas oficiales. Y tenga cuidado con los correos electrónicos, mensajes de texto o mensajes de redes sociales no solicitados que contengan enlaces o archivos adjuntos.

Reduzca el volumen de datos disponibles para los corredores asegurándose de que todas sus cuentas sociales estén configuradas como «privadas». Utilice servicios de comunicaciones cifradas y navegadores y motores de búsqueda con privacidad mejorada. Además, considere enviar solicitudes de “derecho al olvido” a intermediarios de datos, posiblemente a través de servicios con la experiencia necesaria.

Finalmente, algunos productos de protección de identidad y servicios como TenerIBeenPwned puede explorar la web oscura en busca de sus datos para ver si ya han sido violados y/o alertarle cuando aparece alguna PII en la web oscura. Si hay una coincidencia, podría darle tiempo para cancelar tarjetas, cambiar contraseñas y tomar otras precauciones.

La violación de información personal y de inicios de sesión puede ser emocionalmente perturbadora, además de financieramente perjudicial. Y si reutiliza los inicios de sesión en cuentas laborales, podría incluso tener un impacto negativo en su carrera, si permite a los piratas informáticos acceder a recursos corporativos. Al fin y al cabo, todos debemos ser proactivos para que nuestra vida digital sea más segura.