En marzo de 2024, un afiliado de la banda de ransomware BlackCat acudió a un foro sobre delitos cibernéticos con un queja. Llevaron a cabo el ataque a Change Healthcare (una de las mayores violaciones de datos sanitarios en la historia de EE. UU.) pero nunca obtuvieron su parte del dinero. Pago de rescate de 22 millones de dólares. Los operadores de BlackCat tomaron el dinero y desaparecieron, colocando un aviso de incautación falso del FBI en el lugar de la fuga para cubrir la salida.

La queja casi parece una disputa con un contratista. Si se elimina el elemento criminal junto con la aparente traición, lo que queda es (indicios de) algo que cualquier ejecutivo de una empresa podría reconocer: acuerdos comerciales completos con cadenas de suministro, precios, competencia y clientes que esperan que su dinero valga la pena. El ransomware actual sigue esta misma lógica.

Desde fuera, sin embargo, no lo sabrías. Para el ojo inexperto, los ataques parecen un robo con una nota de rescate adjunta: alguien entra, bloquea (y roba) los archivos críticos, deja una cruda demanda y espera su recompensa. Claro y simple, pero casi con seguridad incompleto. Es comprensible que la explosión y especialmente su impacto acaben en los titulares, mientras que todo lo que la alimentó permanece «fuera de cámara». Pero ahí es sólo donde finalmente surge la operación. Gran parte de lo que hizo posible y exitoso el ataque ocurrió donde nadie miraba.

Demasiado barato para fallar

Detrás del ‘escaparate’ del ransomware se esconde una especie de operación de franquicia, o tal vez una economía de trabajo informal, completa con mercados laborales y de herramientas, servicios de suscripción, proveedores y socios, y algo parecido a acuerdos de nivel de servicio entre las partes involucradas. Colectivamente, allanan el camino para la intrusión mucho antes de que llegue la nota de rescate. Si su organización considera un incidente de ransomware sólo como una irrupción casi aleatoria que ocurrió casi como de la nada, sus defensas pueden construirse en consecuencia. Pero es posible que tampoco tengan en cuenta qué tan bien dotada de recursos y cuán iterativa es realmente la amenaza.

La industria está diseñada para que cada participante sólo necesite ser competente en su función (estricta). El desarrollador que mantiene la plataforma de ransomware y la marca nunca tiene que molestarse en tocar el entorno de la víctima para ganar sus recompensas. El afiliado paga una comisión o una tarifa por el acceso utilizando credenciales que él mismo no obtuvo. El corredor de acceso inicial que vende un punto de apoyo en una red corporativa no sabe (ni siquiera necesita saber) qué planea hacer el comprador con los inicios de sesión.

Pero juntos han aplicado la lógica de la franquicia al antiguo «arte» de la extorsión, dividiendo el peso de la culpa a lo largo del camino. Y siempre que una industria se estructura de esta manera, el volumen sigue.

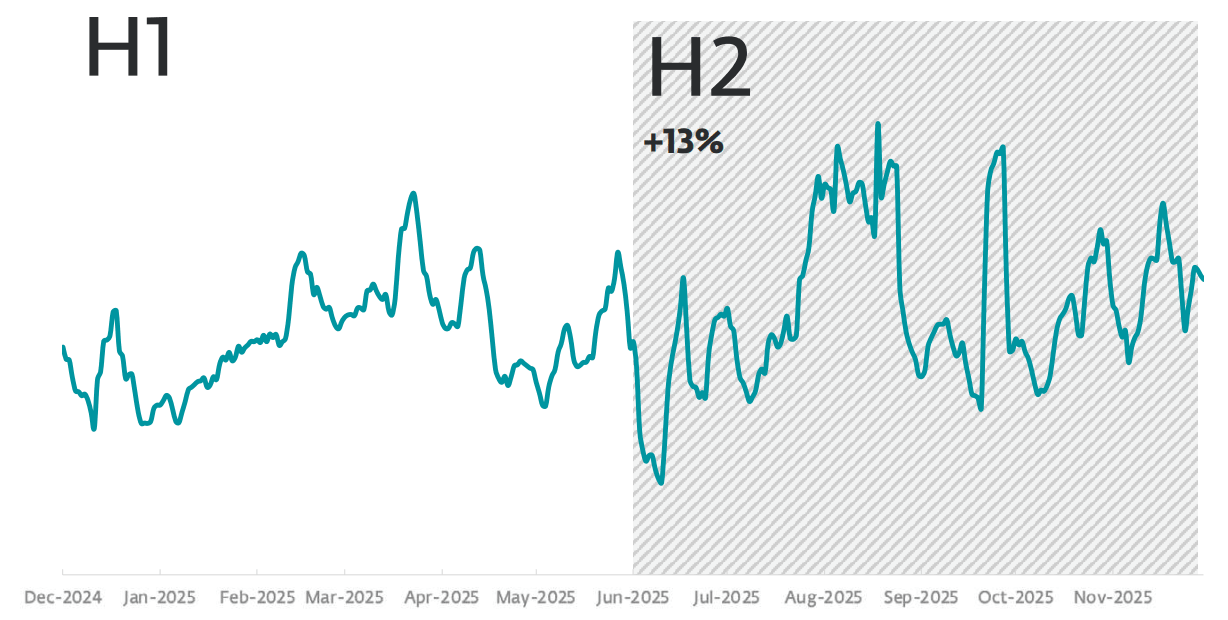

Datos de detección de ESET muestra que el ransomware aumentó un 13 por ciento en la segunda mitad de 2025 en comparación con los seis meses anteriores, luego de un aumento del 30 por ciento en la primera mitad de 2025. Mientras tanto, Verizon Informe de investigaciones de vulneración de datos de 2025 (DBIR) registró un aumento del 32% al 44% en la proporción de infracciones relacionadas con ransomware, mientras que el pago medio del rescate cayó de 150.000 dólares a 115.000 dólares. Los objetivos también están cambiando. Mandiant análisis muestra un movimiento hacia organizaciones más pequeñas con defensas menos maduras.

Más objetivos (y más suaves) y bocados más pequeños equivalen a una obra de volumen de libro de texto.

El ransomware no es aleatorio

Las operaciones de ransomware se construyen a escala independientemente de si algún participante individual posee habilidades formidables. Es cierto que el funcionamiento interno de lo que a menudo se conoce como ransomware como servicio (RaaS) es más complicado que el de, digamos, una cadena de comida rápida: la coordinación es débil y las guerras territoriales son reales y, en ocasiones, públicas. Aún así, la lógica subyacente se mantiene. La industria del ransomware vive y muere de la confianza entre sus participantes y los incentivos que los vinculan. Los incentivos son famosos conocido para determinar los resultados más que cualquier otra cosa.

Tanto es así que el campo está abarrotado en consecuencia. Competencia entre humanos en general. amplía su propia forma – primero entre individuos, luego familias, luego comunidades, luego naciones. En el mundo digital, los piratas informáticos individuales que competían por la notoriedad se transformaron en grupos organizados que competían por el territorio, que se convirtieron en una red interconectada de especialistas que competían por cuota de mercado. Sin las trabas de fronteras ni burocracias, los ciberdelincuentes comprimieron un arco que llevó décadas a las industrias legítimas en un par de años.

Por supuesto, las autoridades no se quedan de brazos cruzados, y las perturbaciones selectivas crean incertidumbre real e imponen costos reales. Pero cerrar una empresa en un mercado competitivo no cierra el mercado. A medida que los incentivos se mantienen alineados, la desaparición de un grupo de ransomware desencadena una competencia entre los supervivientes para ocupar su lugar. Surgen nuevos participantes, otros cambian de marca o se asocian con sus pares, los clientes eligen nuevos proveedores y los manuales probados sobreviven. Incluso las luchas internas entre los grupos de delitos cibernéticos equivalen a que el mercado purgue a sus jugadores más débiles: la competencia funciona como se anuncia.

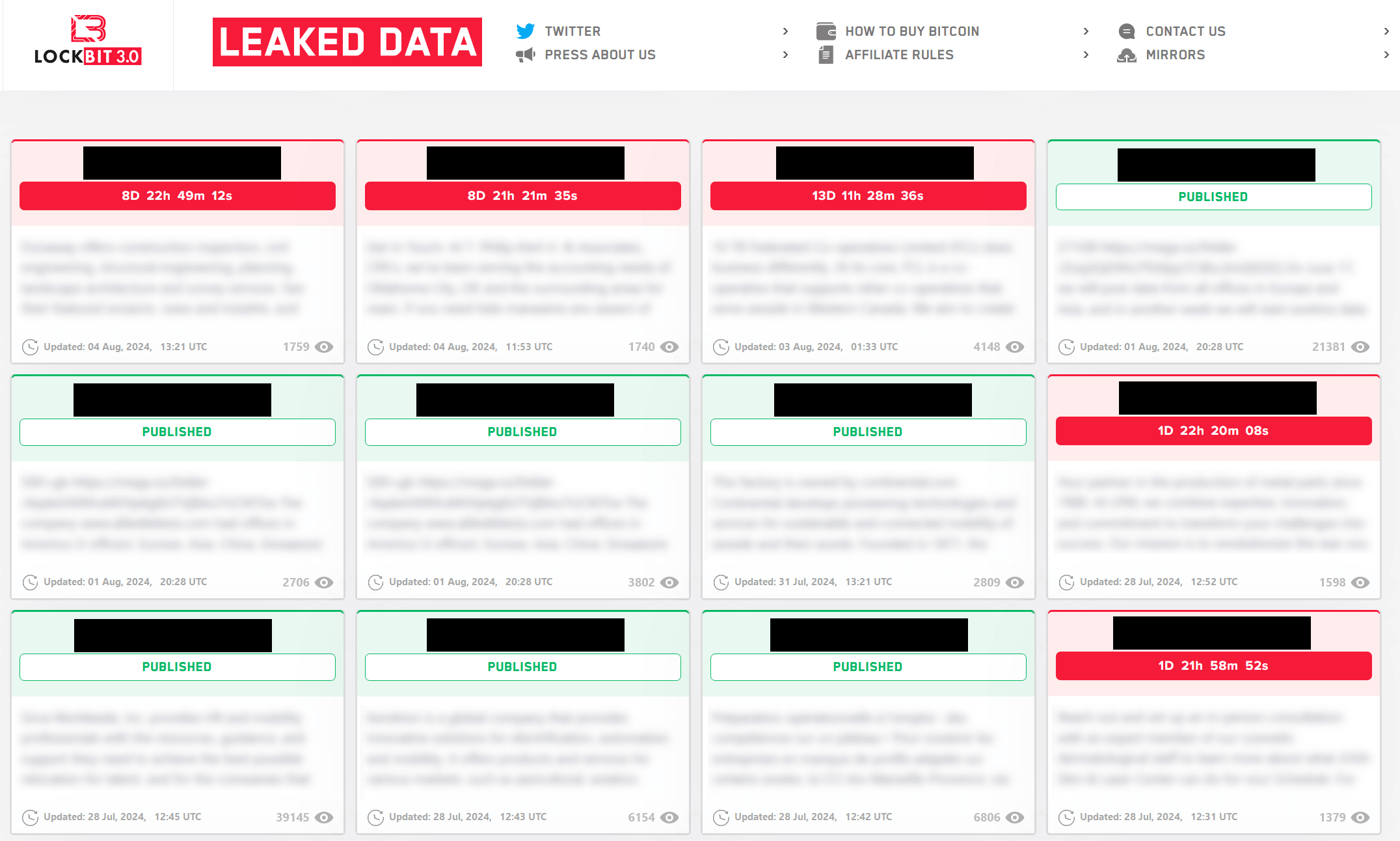

Por ejemplo, cuando LockBit y BlackCat fueron interrumpidos por las fuerzas del orden en 2024, sus afiliados se trasladaron principalmente a RansomHub. En 2025, DragonForce (un actor relativamente menor en ese momento) desfiguró los sitios de filtración de varios rivales y eliminó el sitio de RansomHub, la operación líder en ese momento. Cuando RansomHub quedó en silencio, Akira y Qilin absorbieron su participación de mercado. El patrón se mantiene porque la barrera de entrada se mantiene baja, las herramientas están disponibles como un servicio y la mano de obra es tan desechable que no se puede privar de participantes a la oferta.

La carrera de la Reina Roja

El cibercrimen nunca se detiene. El manual de ransomware de antaño (bloquear los archivos y exigir un rescate) ha dado paso a la doble extorsión, donde los atacantes roban datos corporativos antes de cifrarlos y publican al menos muestras del botín en sitios de filtración dedicados. El FBI y la CISA ahora describen habitualmente el ransomware como un problema de «robo de datos y extorsión».

Pero los peligros específicos también cambian rápidamente. Hace apenas dos años, ClickFix –una técnica de ingeniería social en la que un mensaje de error falso engaña a los usuarios para que copien, peguen y ejecuten comandos maliciosos– no estaba en el radar de casi nadie. Ahora está muy extendido y lo utilizan tanto grupos respaldados por el Estado como grupos de delitos cibernéticos.

Por otra parte, esta velocidad de adaptación no sorprende una vez que te das cuenta de que una versión de ella se ha estado desarrollando en la naturaleza desde, bueno, desde siempre. Las especies atrapadas en la competencia deben adaptarse continuamente simplemente para mantener su posición. Los depredadores se vuelven más rápidos, por lo que las presas se vuelven más rápidas. La presa desarrolla camuflaje, por lo que los depredadores desarrollan una visión más aguda. La biología llama a esto el efecto Reina Roja, que lleva el nombre de un personaje de la novela de Lewis Carroll. A través del espejo que debe seguir corriendo sólo para mantenerse en el lugar.

Los profesionales de la seguridad reconocerán la dinámica, aunque los nombres más familiares –como carrera armamentista y juego del gato y el ratón– pueden estar subestimándola. La Reina Roja describe algo más específico: una adaptación que no produce ninguna ventaja neta porque el otro lado se adapta casi en paralelo.

Su manifestación más clara hasta el momento habita en el espacio entre las herramientas de los defensores y las antiherramientas de los atacantes. Detección y respuesta de endpoints (y detección y respuesta extendidaso EDR/XDR) son clave para detectar el tipo de actividad que realizan los afiliados de ransomware dentro de las redes comprometidas. A medida que los productos mejoraron, los delincuentes respondieron creando un mercado clandestino de herramientas diseñadas para desactivarlos.

Y donde hay un mercado, hay un producto; normalmente, en abundancia.

Los investigadores de ESET rastrean casi 90 asesinos de EDR en uso activo. Cincuenta y cuatro explotan la misma técnica subyacente: cargar un controlador legítimo pero vulnerable en la máquina de destino y usarlo para obtener los privilegios a nivel de kernel necesarios para cerrar el producto de seguridad. La técnica se llama Traiga su propio controlador vulnerable (BYOVD), y los controladores vulnerables son un bien: el mismo controlador aparece en herramientas no relacionadas y la misma herramienta migra entre controladores en distintas campañas.

El mercado asesino de EDR refleja la economía del ransomware a la que sirve. Estas herramientas anti-herramientas vienen con servicios de ofuscación basados en suscripción que se actualizan periódicamente para adelantarse a la detección. Los afiliados, no los operadores de ransomware, suelen elegir qué asesino implementar; la decisión de compra se toma a nivel de franquicia. Cuando el producto defensivo se actualiza, le sigue el servicio de ofuscación. Reina Roja, otra vez.

La mera inversión en asesinos de EDR es, un tanto perversamente, la medida más clara de cuánto daño infligen las herramientas de detección al modelo de negocio criminal. Después de todo, no se crea una categoría de producto completa en torno a deshabilitar algo que no perjudica sus resultados.

Y las herramientas antiherramientas pueden escalar aún más a medida que la IA esté haciendo que sea aún más fácil unirse al mercado, por no mencionar a la economía del cibercrimen en general. Los investigadores de ESET sospechan que la IA ayudó en el desarrollo de algunos asesinos de EDR; los productos de la banda Warlock son sólo un ejemplo. De hecho, los expertos de ESET también detectaron el primer ransomware impulsado por IA, aunque no en ataques reales. Por otra parte, otros investigadores han documentado lo que llaman ‘vibeware‘: malware asistido por IA producido en volumen y destinado a inundar el entorno de destino con código desechable con la esperanza de que algo logre pasar. La barrera para producir malware ha caído hasta un punto en el que la limitación es la intención, en lugar de habilidades formidables, muy parecido a lo que hemos presenciado en la escena más amplia del cibercrimen.

leyendo el mercado

Ver el ransomware sólo como un ataque produce defensas construidas contra los ataques. Pero si se piensa en el ransomware como industria, se destacan prioridades adicionales.

¿Cómo está evolucionando la dinámica de la Reina Roja entre productos defensivos y antiherramientas? ¿Qué herramientas, técnicas y procedimientos maliciosos están circulando actualmente? ¿Puede su sistema de seguridad protegerse de un ataque BYOVD que utilice los controladores actualmente en circulación? ¿Qué sucede con su entorno si un MSP de su cadena de suministro se ve comprometido? ¿Qué actores de ransomware se dirigen activamente a su sector y qué asesinos de EDR están comprando?

Si no puede responder estas y otras preguntas pertinentes, es posible que cuando llegue a usted la producción de la industria, gran parte de la cadena ya se haya ejecutado. No se puede predecir qué grupo se dirigirá a usted, cuándo ni a través de qué vector. Pero puedes mantener un mapa actualizado de hacia dónde se dirigen los grupos activos y si alguno de esos caminos podría conducir a tu puerta.